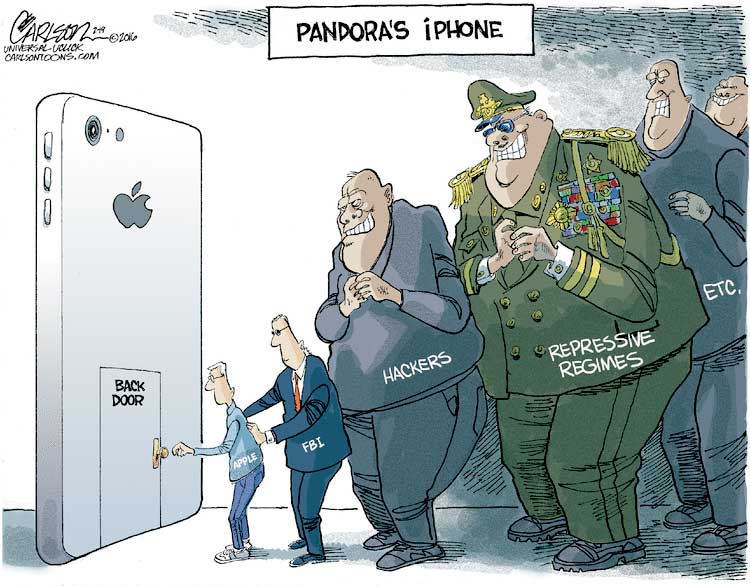

Een week geleden begon de FBI een procedure om Apple te dwingen de pincode te breken van de iPhone van Farook, een terrorist die San Bernardino meerdere mensen doodschoot. De overleden Farook heeft zijn iPhone 5c beschermd met een extra beveiligde pincode. Na tien foute pogingen wordt de complete inhoud van de telefoon gewist. Aanvankelijk eiste de FBI van Apple een speciale code om deze beveiliging te omzeilen. Het bedrijf weigert die te maken, omdat de politiedienst daarmee toegang tot miljoenen andere iPhones zou kunnen forceren.

Vandaag las ik dit en hoewel ik het begrijp vind ik het eng dat mensen vragen om de FBI meer macht te geven.

http://www.volkskrant.nl/(...)de-rechter~a4249511/

Dit is letterlijk een security vs privacy discussie in mijn ogen. Wat vinden FOK!ers hiervan? Moet Apple helpen om bewijsmateriaal tegen de terrorist te verkrijgen, of is 1 terroristische actie niet belangrijk genoeg om weer meer privacy (en ook security, als hackers deze code weten te bemachtigen) uit het raam te gooien? Ik neig naar het laatste.

oh, en hou de android vs apple discussie hier weg aub, want Google en Whatsapp staan ook achter Apple in dit verhaal en de uitspraak zal ook hen treffen.

[ Bericht 29% gewijzigd door Leandra op 22-02-2016 12:54:13 (quote uit Volkskrant verwijderd) ]

En of dit een precedent schept? Als er goede redenen zijn, moet de overheid privacy gewoon kunnen schenden. Elk onderzoek naar criminaliteit zou onmogelijk zijn zonder de privacy in meer of mindere mate te schenden. Het gaat er om goede waarborgen in te bouwen, in dit geval blijkbaar een rechter die er een oordeel over geeft.

Conclusie: Apple moet niet zo moeilijk doen.

Nee, ook verscheidene hardware-fabrikanten zijn al in het nieuws geweest dat er backdoors in hun firmware zaten.quote:Op maandag 22 februari 2016 12:48 schreef eight het volgende:

Naar mijn weten werkt(e) alleen Microsoft met backdoors en weten allemaal wat voor een ellende dit gebracht heeft. Zeer onwenselijk dus.

Voor Apple is het natuurlijk ook deels marketing. Als er met bepaalde code de boel omzeilt kan worden betekend dus dat het kan, terwijl het niet hoort te kunnen als je beveiliging op orde is.quote:Op maandag 22 februari 2016 12:44 schreef The_Temp het volgende:

Ik vind deze discussie interessanter als de privacy van velen geschonden wordt in ruil voor (vermeende) veiligheid. Bijvoorbeeld massaal cameratoezicht, waar je je niet meer aan kan onttrekken. In dit geval betreft het puur de privacy van de overleden moordenaar, uit het artikel blijkt immers dat het prima beperkt kan blijven tot dit ene geval en Apple vervolgens de code weer kan vernietigen. Heb er geen enkel problemen mee als die geschonden wordt.

En of dit een precedent schept? Als er goede redenen zijn, moet de overheid privacy gewoon kunnen schenden. Elk onderzoek naar criminaliteit zou onmogelijk zijn zonder de privacy in meer of mindere mate te schenden. Het gaat er om goede waarborgen in te bouwen, in dit geval blijkbaar een rechter die er een oordeel over geeft.

Conclusie: Apple moet niet zo moeilijk doen.

En je legt natuurlijk wel erg veel vertrouwen in de FBI nu, dat die niet op 1 of andere manier de code zullen bewaren.

Massaal camera toezicht komt tegenwoordig van van dit soort backdoors. Smartphone camera's die op afstand aan worden gezet, skype gesprekken die massaal opgeslagen worden, etc.

Als dat klopt dan is het beleid van Apple tegenstrijdig.quote:Op maandag 22 februari 2016 12:53 schreef ClapClapYourHands het volgende:

Bij Intel zitten er waarschijnlijk al backdoors in de hardware. Als encryptie deels leunt op hardware RNG scheelt dat een hoop bij bruteforce attacks.

Apple maakt immers gebruik van intel processors.

Als Intel moedwillig backdoors in hun firmware bouwt waarom zou Apple dat dan ook moeten doen?quote:Op maandag 22 februari 2016 12:58 schreef eight het volgende:

[..]

Als dat klopt dan is het beleid van Apple tegenstrijdig.

Apple maakt immers gebruik van intel processors.

Het inbouwen van backdoors door Intel geeft de FBI niet direct toegang tot encrypted content. Het maakt het bruteforce kraken van wachtwoorden gemakkelijker. De FBI wilt van Apple direct toegang tot telefoons.quote:Op maandag 22 februari 2016 12:58 schreef eight het volgende:

[..]

Als dat klopt dan is het beleid van Apple tegenstrijdig.

Apple maakt immers gebruik van intel processors.

Stel Apple werkt mee. Ze maken de code waarmee de telefoon gekraakt kan worden, openen de iPhone en verstrekken die aan de FBI. Vervolgens wordt de code vernietigd of in de kluis van Cook gelegd. Hoe precies gaan hackers daar dan aan komen? Of repressieve regimes?quote:

Het is een hellend vlak. Het is een beetje hetzelfde dat de overheid in ��n plaats van ieder huis een sleutel van de voordeur wil omdat er ��n iemand veroordeeld is voor een terroristische aanslag.quote:Op maandag 22 februari 2016 13:11 schreef Dutchguy het volgende:

Lastige discussie er lopen veel belangen door elkaar. Terecht dat er zorgen over privacy zijn maar het valt toch ook moeilijk te ontkennen dat er commerciele belangen meespelen. Ergens in het midden moet men voor deze ene zaak elkaar toch kunnen vinden lijkt me.

Klopt maar dat is niet de case. De FBI wil zelf toegang hebben tot de backdoor dacht ik.quote:Op maandag 22 februari 2016 13:12 schreef The_Temp het volgende:

[..]

Stel Apple werkt mee. Ze maken de code waarmee de telefoon gekraakt kan worden, openen de iPhone en verstrekken die aan de FBI. Vervolgens wordt de code vernietigd of in de kluis van Cook gelegd. Hoe precies gaan hackers daar dan aan komen? Of repressieve regimes?

Dit is overigens een discussie die al veel langer speelt. De overheid is bezig met een oorlog tegen encryptie. Terrorisme/kinderporno is een mooi middel om tot dat doel te komen.

Dat is een terechte angst. Aan de andere kant is het ook moeilijk voor Apple dat de nabestaanden van de slachtoffers de kant van de FBI kiezen in deze zaak. Lastig parket al met al.quote:Op maandag 22 februari 2016 13:17 schreef Revolution-NL het volgende:

[..]

Het is een hellend vlak. Het is een beetje hetzelfde dat de overheid in ��n plaats van ieder huis een sleutel van de voordeur wil omdat er ��n iemand veroordeeld is voor een terroristische aanslag.

Nee, ik bedoel het anders. Waarom neemt Apple producten met een backdoor af, terwijl ze er zelf zo op tegen zijn?quote:Op maandag 22 februari 2016 13:01 schreef Ceased2Be het volgende:

[..]

Als Intel moedwillig backdoors in hun firmware bouwt waarom zou Apple dat dan ook moeten doen?

Dat is nogal tegenstrijdig.

Er was al eens zo'n oorlog onder Clinton.quote:Op maandag 22 februari 2016 13:18 schreef Revolution-NL het volgende:

[..]

Klopt maar dat is niet de case. De FBI wil zelf toegang hebben tot de backdoor dacht ik.

Dit is overigens een discussie die al veel langer speelt. De overheid is bezig met een oorlog tegen encryptie. Terrorisme/kinderporno is een mooi middel om tot dat doel te komen.

Het gaat er niet om dat Apple een achterdeur maakt, ze moeten een aparte firmware maken die niet het aantal keer limiteert van de pogingen en de minimale tijd er tussen weghaalt.quote:Op maandag 22 februari 2016 12:30 schreef Eyjafjallajoekull het volgende:

Valt me op dat hier nog geen topic over is, terwijl dit toch wel een hoog discussie gehalte heeft... security vs privacy

Een week geleden begon de FBI een procedure om Apple te dwingen de pincode te breken van de iPhone van Farook, een terrorist die San Bernardino meerdere mensen doodschoot. De overleden Farook heeft zijn iPhone 5c beschermd met een extra beveiligde pincode. Na tien foute pogingen wordt de complete inhoud van de telefoon gewist. Aanvankelijk eiste de FBI van Apple een speciale code om deze beveiliging te omzeilen. Het bedrijf weigert die te maken, omdat de politiedienst daarmee toegang tot miljoenen andere iPhones zou kunnen forceren.

Vandaag las ik dit en hoewel ik het begrijp vind ik het eng dat mensen vragen om de FBI meer macht te geven.

http://www.volkskrant.nl/(...)de-rechter~a4249511/

Dit is letterlijk een security vs privacy discussie in mijn ogen. Wat vinden FOK!ers hiervan? Moet Apple helpen om bewijsmateriaal tegen de terrorist te verkrijgen, of is 1 terroristische actie niet belangrijk genoeg om weer meer privacy (en ook security, als hackers deze code weten te bemachtigen) uit het raam te gooien? Ik neig naar het laatste.

oh, en hou de android vs apple discussie hier weg aub, want Google en Whatsapp staan ook achter Apple in dit verhaal en de uitspraak zal ook hen treffen.

Overigens nog steeds vanuit de FBI niet goed te praten

Waarom niet? FBI probeert haar taken zo goed mogelijk uit te voeren, ik zie niet in hoe je ze dat kan verwijten. Ze doen in deze zaak niets illegaals, niets geheim.quote:Op maandag 22 februari 2016 14:31 schreef Pendora het volgende:

Overigens nog steeds vanuit de FBI niet goed te praten

FBI heeft een belang, Apple heeft een belang. Het is aan de rechter om die af te wegen.

quote:Op maandag 22 februari 2016 15:47 schreef vaduz het volgende:

Mensen die privacy willen gebruiken sowieso geen producten van Apple.

Dit inderdaad.quote:

1 user geeft aan dat hij denkt dat er waarschijnlijk een backdoor in intel zooi zit, vervolgens ga je ermee aan de haal alsof het een zekerheid is.quote:Op maandag 22 februari 2016 13:29 schreef eight het volgende:

[..]

Nee, ik bedoel het anders. Waarom neemt Apple producten met een backdoor af, terwijl ze er zelf zo op tegen zijn?

Dat is nogal tegenstrijdig.

Waarom niet?quote:Op maandag 22 februari 2016 15:47 schreef vaduz het volgende:

Mensen die privacy willen gebruiken sowieso geen producten van Apple.

Lees maar eens de gebruikersovereenkomst van die toko.quote:

Je komt met een bron aan die jij zelf ook nog niet gelezen hebtquote:Op maandag 22 februari 2016 17:48 schreef vaduz het volgende:

[..]

Lees maar eens de gebruikersovereenkomst van die toko.

En waarin verschilt Apple hierin dan van de andere fabrikanten?

De vraag is met welke fabrikanten? In vergelijking met andere imperalistische aanbieders zijn de verschillen beperkt. De vraag is echter of het een verstandig idee is in het kader van informatiebeveiliging om je infrastuctuur aan buitenlandse bedrijven uit te besteden. Mensen die privacy willen, zullen hogere eisen aan hun aanbieders willen stellen en bepaalde uitsluiten.quote:Op maandag 22 februari 2016 18:04 schreef hottentot het volgende:

[..]

Je komt met een bron aan die jij zelf ook nog niet gelezen hebt

En waarin verschilt Apple hierin dan van de andere fabrikanten?

Gast.......quote:Op maandag 22 februari 2016 18:12 schreef vaduz het volgende:

[..]

De vraag is met welke fabrikanten? In vergelijking met andere imperalistische aanbieders zijn de verschillen beperkt. De vraag is echter of het een verstandig idee is in het kader van informatiebeveiliging om je infrastuctuur aan buitenlandse bedrijven uit te besteden. Mensen die privacy willen, zullen hogere eisen aan hun aanbieders willen stellen en bepaalde uitsluiten.

BNW is verderop.

Een tijdje terug heb ik dit gerucht ook op tweakers gelezen dus het was voor mij geen nieuwe info.. Het is natuurlijk altijd onzeker of dit ook echt waar isquote:Op maandag 22 februari 2016 17:21 schreef hottentot het volgende:

[..]

1 user geeft aan dat hij denkt dat er waarschijnlijk een backdoor in intel zooi zit, vervolgens ga je ermee aan de haal alsof het een zekerheid is.

Snap niet wat dit met BNW van doen heeft. Je kunt moeilijk gaan ontkennen dat Apple toegang heeft tot alle gegevens die je ze toevertrouwt. De enige reden waarom Apple nu zelf de privacy kaart speelt richting de Amerikaanse overheid is een economische. Het kost ze gewoon te veel geld als de FBI onbeperkt informatie wil kunnen opvragen.quote:

BNW dus.quote:Op maandag 22 februari 2016 18:20 schreef vaduz het volgende:

[..]

Snap niet wat dit met BNW van doen heeft. Je kunt moeilijk gaan ontkennen dat Apple toegang heeft tot alle gegevens die je ze toevertrouwt. De enige reden waarom Apple nu zelf de privacy kaart speelt richting de Amerikaanse overheid is een economische. Het kost ze gewoon te veel geld als de FBI onbeperkt informatie wil kunnen opvragen.

Goede uitleg wel.quote:

Grappig dat je dit schrijft, want dit is ergens wel de kern van het verhaal, Android is open source en daardoor voor slimme geesten eigenlijk open en makkelijk te kraken, ik heb van dichtbij een workshop meegemaakt over het uitpluizen van iOs devices en weet van hieruit dat iOs onmogelijk te kraken is.quote:Op maandag 22 februari 2016 12:30 schreef Eyjafjallajoekull het volgende:

oh, en hou de android vs apple discussie hier weg aub, want Google en Whatsapp staan ook achter Apple in dit verhaal en de uitspraak zal ook hen treffen.

Deze rechtzaak werd toen al aangestipt als punt en nu dit in het nieuws komt is het voor mij een onderstreping over hoe secure Apple en iOs dus eigenlijk is.

De iPhone van Farook is niet te kraken, niet door de FBI en niet door hackers, hoe veilig wilde je het hebben?

Ik hoop dat Apple niet zwicht, natuurlijk is het vervelend voor de nabestaanden van- maar in mijn optiek is de security van miljoenen anderen hierbij in het spel en ik ben eigenlijk erg gelukkig met het standpunt van Apple dat ze hier niet aan mee willen werken.

Bijzonder dat je er zo veel van weet maar iOS niet goed weet te schrijven.quote:Op dinsdag 23 februari 2016 00:57 schreef YuckFou het volgende:

[..]

Grappig dat je dit schrijft, want dit is ergens wel de kern van het verhaal, Android is open source en daardoor voor slimme geesten eigenlijk open en makkelijk te kraken, ik heb van dichtbij een workshop meegemaakt over het uitpluizen van iOs devices en weet van hieruit dat iOs onmogelijk te kraken is.

Deze rechtzaak werd toen al aangestipt als punt en nu dit in het nieuws komt is het voor mij een onderstreping over hoe secure Apple en iOs dus eigenlijk is.

De iPhone van Farook is niet te kraken, niet door de FBI en niet door hackers, hoe veilig wilde je het hebben?

Ik hoop dat Apple niet zwicht, natuurlijk is het vervelend voor de nabestaanden van- maar in mijn optiek is de security van miljoenen anderen hierbij in het spel en ik ben eigenlijk erg gelukkig met het standpunt van Apple dat ze hier niet aan mee willen werken.

http://tweakers.net/nieuw(...)n-onbetrouwbaar.htmlquote:Op maandag 22 februari 2016 18:16 schreef eight het volgende:

[..]

Een tijdje terug heb ik dit gerucht ook op tweakers gelezen dus het was voor mij geen nieuwe info.. Het is natuurlijk altijd onzeker of dit ook echt waar is

quote:We cannot trust our government, so we must trust the technology | US news | The Guardian

Apple’s battle with the FBI is not about privacy v security, but a conflict created by the US failure to legitimately oversee its security service post Snowden

The showdown between Apple and the FBI is not, as many now claim, a conflict between privacy and security. It is a conflict about legitimacy.

America’s national security agencies insist on wielding unaccountable power coupled with “trust us, we’re the good guys”, but the majority of users have no such trust. Terrorism is real, and surveillance can sometimes help prevent it, but the only path to sustainable accommodation between technologies of secrecy and adequately informed policing is through a root-and-branch reform of the checks and balances in the national security system.

The most important principle that the Obama administration and Congress need to heed in this conflict is: “Physician, heal thyself.”

The FBI, to recap, is demanding that Apple develop software that would allow it to access the secure data on the work phone of one of the two perpetrators of the San Bernardino attack.

Apple has refused to do so, arguing that in order to build the ability to access this phone, it would effectively be creating a backdoor into all phones.

The debate is being publicly framed on both sides as a deep conflict between security and freedom; between the civil rights of users to maintain their privacy, and the legitimate needs of law enforcement and national security. Yet this is the wrong way to think about it.

The fundamental problem is the breakdown of trust in institutions and organizations. In particular, the loss of confidence in oversight of the American national security establishment.

It is important to remember that Apple’s initial decision to redesign its products so that even Apple cannot get at a user’s data was in direct response to the Snowden revelations. We learned from Snowden that the US national security system spent the years after 9/11 eviscerating the system of delegated oversight that had governed national security surveillance after Watergate and other whistleblower revelations exposed pervasive intelligence abuses in the 1960s and 70s.

Apple’s design of an operating system impervious even to its own efforts to crack it was a response to a global loss of trust in the institutions of surveillance oversight. It embodied an ethic that said: “You don’t have to trust us; you don’t have to trust the democratic oversight processes of our government. You simply have to have confidence in our math.”

This approach builds security in a fundamentally untrustworthy world.

Related: Apple v FBI: engineers would be ashamed to break their own encryption

Many people I know and admire are troubled by the present impasse. After all, what if you really do need information from a terrorist about to act, or a kidnapper holding a child hostage? These are real and legitimate concerns, but we will not solve them by looking in the wrong places. The FBI’s reliance on the All Writs Act from 1789 says: “I am the government and you MUST do as you are told!” How legitimate or illegitimate what the government does is irrelevant, so this logic goes, to the citizen’s duty to obey a legally issued order.

The problem with the FBI’s approach is that it betrays exactly the mentality that got us into the mess we are in. Without commitment by the federal government to be transparent and accountable under institutions that function effectively, users will escape to technology. If Apple is forced to cave, users will go elsewhere. American firms do not have a monopoly on math.

In the tumultuous days after the Snowden revelations there were various committees and taskforces created to propose reforms. Even a review group made of top former White House and national security insiders proposed extensive structural reforms to how surveillance operated and how it was overseen. Neither the administration nor Congress meaningfully implemented any of these reforms.

Apple’s technology is a response to users’ thirst for technology that can secure their privacy and autonomy in a world where they cannot trust any institutions, whether government or market.

It is therefore the vital national security interest of the US that we build an institutional system of robust accountability and oversight for surveillance and investigation powers. We need meaningful restrictions on collection and use of data; we need genuinely independent review, with complete access to necessary information and a technically proficient capacity to exercise review.

Perhaps most importantly, we need to end the culture of impunity that protects people who run illegal programs and continue to thrive in their careers after they are exposed, but vindictively pursues the whistleblowers who expose that illegality.

Only such a system, that offers transparently meaningful oversight and real consequences for those who violate our trust, has any chance of being trustworthy enough to remove the persistent global demand for platforms that preserve user privacy and security even at the expense of weakening the capabilities of their policing and national security agencies.

Apple’s case is not about freedom versus security; it is about trustworthy institutions or trust-independent technology. We cannot solve it by steamrolling the technology in service of untrusted institutions.

Bron: www.theguardian.com

Jammer dat je een jankbal bent die verder niks inhoudelijks erover meldtquote:Op dinsdag 23 februari 2016 08:51 schreef � het volgende:

Bijzonder dat je er zo veel van weet maar iOS niet goed weet te schrijven.

In de securitycommunity is de wet van Kerckhoffs algemeen geaccepteerd, daar ga je recht tegenin. Vond het daarom wat lastig om serieus te reageren, zeker als je aangeeft er nog veel van te weten.quote:Op dinsdag 23 februari 2016 10:06 schreef YuckFou het volgende:

[..]

Jammer dat je een jankbal bent die verder niks inhoudelijks erover meldt

Het heeft vrij weinig te maken met het wel of niet kunnen kraken van een iPhone maar met het SNEL of zelfs DIRECT kunnen kraken van een iPhone. De FBI had de iPhone kunnen bruteforcen en dan hadden ze allang toegang tot de telefoon alleen misbruiken ze de situatie om Apple te forceren een backdoor in te bouwen.quote:Op dinsdag 23 februari 2016 00:57 schreef YuckFou het volgende:

[..]

Grappig dat je dit schrijft, want dit is ergens wel de kern van het verhaal, Android is open source en daardoor voor slimme geesten eigenlijk open en makkelijk te kraken, ik heb van dichtbij een workshop meegemaakt over het uitpluizen van iOs devices en weet van hieruit dat iOs onmogelijk te kraken is.

Deze rechtzaak werd toen al aangestipt als punt en nu dit in het nieuws komt is het voor mij een onderstreping over hoe secure Apple en iOs dus eigenlijk is.

De iPhone van Farook is niet te kraken, niet door de FBI en niet door hackers, hoe veilig wilde je het hebben?

Ik hoop dat Apple niet zwicht, natuurlijk is het vervelend voor de nabestaanden van- maar in mijn optiek is de security van miljoenen anderen hierbij in het spel en ik ben eigenlijk erg gelukkig met het standpunt van Apple dat ze hier niet aan mee willen werken.

Bijna alle grote tech-bedrijven in de VS hebben backdoors op verzoek van de NSA ingebouwd.quote:Op maandag 22 februari 2016 12:50 schreef Ceased2Be het volgende:

[..]

Nee, ook verscheidene hardware-fabrikanten zijn al in het nieuws geweest dat er backdoors in hun firmware zaten.

Security through obscurity, ongeveer het slechtste beveiligingsprincipe dat er is. Zoals mu ook al aanhaalt.quote:Op dinsdag 23 februari 2016 00:57 schreef YuckFou het volgende:

[..]

Grappig dat je dit schrijft, want dit is ergens wel de kern van het verhaal, Android is open source en daardoor voor slimme geesten eigenlijk open en makkelijk te kraken, ik heb van dichtbij een workshop meegemaakt over het uitpluizen van iOs devices en weet van hieruit dat iOs onmogelijk te kraken is.

Deze rechtzaak werd toen al aangestipt als punt en nu dit in het nieuws komt is het voor mij een onderstreping over hoe secure Apple en iOs dus eigenlijk is.

De iPhone van Farook is niet te kraken, niet door de FBI en niet door hackers, hoe veilig wilde je het hebben?

Ik hoop dat Apple niet zwicht, natuurlijk is het vervelend voor de nabestaanden van- maar in mijn optiek is de security van miljoenen anderen hierbij in het spel en ik ben eigenlijk erg gelukkig met het standpunt van Apple dat ze hier niet aan mee willen werken.

Ik geef nergens aan er zelf veel over te weten, ik geef aan bij een workshop te hebben gezeten die specifiek over de beveiliging van iOS (zo goed?quote:Op dinsdag 23 februari 2016 10:43 schreef � het volgende:

In de securitycommunity is de wet van Kerckhoffs algemeen geaccepteerd, daar ga je recht tegenin. Vond het daarom wat lastig om serieus te reageren, zeker als je aangeeft er nog veel van te weten.

In ieder geval stukken meer dan Android wat " wijd open" werd genoemd, maar dat weet jij, expert op dit gebied natuurlijk al lang.

Wordt bruteforcen niet wat lastig als na 10 pogingen het hele ding gewist wordt?quote:Op dinsdag 23 februari 2016 10:56 schreef ClapClapYourHands het volgende:

[..]

Het heeft vrij weinig te maken met het wel of niet kunnen kraken van een iPhone maar met het SNEL of zelfs DIRECT kunnen kraken van een iPhone. De FBI had de iPhone kunnen bruteforcen en dan hadden ze allang toegang tot de telefoon alleen misbruiken ze de situatie om Apple te forceren een backdoor in te bouwen.

quote:Op dinsdag 23 februari 2016 10:56 schreef ClapClapYourHands het volgende:

Het heeft vrij weinig te maken met het wel of niet kunnen kraken van een iPhone maar met het SNEL of zelfs DIRECT kunnen kraken van een iPhone. De FBI had de iPhone kunnen bruteforcen en dan hadden ze allang toegang tot de telefoon alleen misbruiken ze de situatie om Apple te forceren een backdoor in te bouwen.

Zo'n sterke mening hebben, en vooral niet gehinderd worden door enige kennis van zaken, leeft dat prettig?

Leg ons ��ns uit hoe je iets wat na 10 pogingen de info wist, kraakt met een bruteforce?

Of wil je rechtstreeks op de encryptie los, ja dat kan, tegen de tijd dat je klaar bent is de aarde al vergaan....

Vrijwillig of niet vrijwillig data afstaan aan iets of iemand, groot verschil.quote:Op dinsdag 23 februari 2016 15:06 schreef Tocadisco het volgende:

Het is sowieso al bizar dat zoveel mensen nu een bedrijf steunen dat om commerci�le redenen zo veel meer en veel persoonlijkere informatie van je opslaat dat Fred Teeven er praktisch een natte droom van krijgt.

quote:California wants to ban encrypted phones - CNET

A bill in the state assembly would prevent companies like Apple from selling its encryption-enabled iPhone on its own turf.

If the bill becomes law, there would be a ban on nearly all iPhones and many Android devices across California.

California: home of the world's biggest technology companies, terrible bagels, and the only place that can suffer both drought and floods at the same time.

Despite the state's deep tech roots, California's legislature is considering banning devices that come with unbreakable encryption.

California assembly member Jim Cooper (D-Elk Grove) introduced the legislation, bill 1681, that would require any smartphone manufactured "on or after January 1, 2017, and sold in California after that date" to be "capable of being decrypted and unlocked by its manufacturer or its operating system provider."

Any smartphone that couldn't be decrypted on demand would subject a seller to a $2,500 fine.

If the bill becomes law, there would be a ban on nearly all iPhones and many devices that run Google's Android software across the state.

The irony likely isn't lost on Cupertino, California-based Apple. If the bill is passed into law, the tech giant would not be allowed to sell in its own backyard.

Apple has previously said it cannot feasibly bypass a user's iPhone or iPad passcode, making it unable to respond to warrants for data stored on its devices. Google implemented similar encryption for data stored on newer devices, but in most cases it can still be forced to turn over user data.

Apple and Google were not available for comment outside business hours.

The bill must pass the assembly and the state senate, and be signed into law by Gov. Jerry Brown (D).

The bill echoes the sentiments of the New York senate, which last week introduced almost the exact same word-for-word legislation. The bills come at a time as lawmakers and Silicon Valley tech giants are figuring out how to compromise on device encryption without handing over the keys to the government, or giving its law enforcement and intelligence agencies unfettered access.

At least in the case of New York's bill, the senate's new website comes with a set of virtual voting buttons, which give state residents the ability to register their views on a bill with "aye" or "nay" buttons.

The aim is when a senator comes to vote, they can see from their website's dashboards which way their constituents want their lawmaker to vote.

Bron: www.cnet.com

Als dat er d��r komt h�...quote:

quote:

quote:Apple has hired one of the key developers of Signal, the secure encrypted messaging service that NSA whistleblower Edward Snowden uses.

Apple has indicated that it plans to upgrade the security on iPhones and its iCloud service so that even it can't access the data it stores.

twitter:FredericJacobs twitterde op donderdag 25-02-2016 om 11:27:33I'm delighted to announce that I accepted an offer to be working with the CoreOS security team at Apple this summer. reageer retweet

quote:It's just an internship, according to Frederic Jacobs, but it's a sign that Apple is very serious about locking down its products with encryption. Signal is widely seen in the information security world as the best encrypted messaging app.

In an interview last year, Jacobs said that one of his goals when coding the iOS version of Signal was that he "wanted to bring these strong cryptography techniques to iPhone users."

"Apple's service is not perfect," Jacobs told Technologist. "For example, its proprietary technology makes it impossible for the community to detect vulnerabilities and fix flaws. Signal is open, free, collaborative, and easy to use."

The Core OS layer "contains the low-level features that most other technologies are built upon," according to Apple.

The increased emphasis on security is a response to the recent battle between Apple and the FBI, but it's also good news for privacy-minded Apple users.

Apple is also looking to fill several other security-oriented positions, according to its jobs page.

Just this week it posted a listing for a hardware security architect. Responsibilities include analyzing software and hardware attack mechanisms, and Apple says the job requires experience working with mobile devices and knowledge of microprocessor architecture.

If Apple eventually closes the issue that allows the FBI to request custom software to bypass an iPhone's passcode lock screen, it sounds as if whoever fills this position will have a role.

quote:FBI en Apple mogen geschil uitvechten voor het Congres

De FBI en de juristen van Apple verschijnen op 1 maart voor het Amerikaanse Congres om te spreken over de iPhone die in december bij de aanslag in San Bernardino door een terrorist is gebruikt. De telefoon moet worden ontgrendeld om er informatie vanaf te kunnen halen, maar Apple weigert op een verzoek daartoe van de FBI in te gaan.

De FBI wil dat Apple helpt om de data op de telefoon te bemachtigen en beroept zich daarbij op de All Writs Act, een wet uit 1789 die het bedrijven verplicht mee te werken aan dergelijke oproepen vanuit de overheid. Maar Apple gaat aanvoeren dat de Amerikaanse overheid daarmee zijn bevoegdheden overschrijdt.

Met de hoorzitting bij het Congres moet er een einde worden gemaakt aan het conflict. Het juridisch comit� van het Congres zei donderdag dat FBI-directeur James Comey en de hoogste juridische man van Apple, Bruce Sewell, naar Washington komen, zo schrijft de krant The Washington Post.

Het computerconcern heeft donderdag bij de federale rechter een verklaring afgegeven waarin het toelicht waarom het de FBI niet ter wille wil zijn. De kern van het betoog is dat het bedrijf bang is voor een precedent en vaker kan worden gedwongen tot het ontgrendelen van een telefoon als het ��n keer zou toegeven. Dat zou het vertrouwen van de consument in het product en het bedrijf ondermijnen.

Bron: De Volkskrant

quote:

quote:FBI Director James Comey reversed himself on Thursday when he acknowledged that the outcome of a California court order compelling Apple to write new code to unlock a terrorist’s phone could “be instructive for other courts” when interpreting how far third parties have to go in helping the government hack their products.

Just as recently as Sunday, Comey wrote that “the San Bernardino litigation isn’t about trying to set a precedent or send any kind of message. It is about the victims and justice.”

Comey was really just admitting the obvious. Law enforcement agencies are already lining up to exploit what they consider a possible new tool.

quote:

quote:Julian Sanchez, a senior fellow at the Cato Institute, recently proposed that the government’s strategy all along has been to use the push for backdoors into encryption as “a feint.”

Writing for the national security law blog Just Security, Sanchez speculated that “the threat of a costly fight over legislation, even if unlikely to become law, may be largely geared toward getting Silicon Valley, or at least a critical mass of companies, to adopt a more cooperative posture. ” That means “quietly finding ways to accommodate the government.”

Sanchez concluded that when the government finally admits the obvious — and gives up on fighting unbreakable encryption — it will demand some sort of “compromise” legislation.

Sanchez imagined “privacy groups celebrating a victory” when that happens, “while intel officials snicker into their sleeves at a ‘defeat’ according to plan.”

quote:Op woensdag 24 februari 2016 00:54 schreef hottentot het volgende:

[..]

Zo'n sterke mening hebben, en vooral niet gehinderd worden door enige kennis van zaken, leeft dat prettig?

Leg ons ��ns uit hoe je iets wat na 10 pogingen de info wist, kraakt met een bruteforce?

Of wil je rechtstreeks op de encryptie los, ja dat kan, tegen de tijd dat je klaar bent is de aarde al vergaan....

Ze kunnen een kopie maken van de data, maar leuk geprobeerd verder.

Vertel ons, hoe doe je dat?quote:Op dinsdag 1 maart 2016 15:54 schreef ClapClapYourHands het volgende:

[..]

Ze kunnen een kopie maken van de data, maar leuk geprobeerd verder.

Door het geheugen in te lezen. Je kopieert de encrypted data en gaat dan bruteforcen in iets van een VM.quote:

Kijk dat bedoel ik.quote:Op dinsdag 1 maart 2016 16:02 schreef ClapClapYourHands het volgende:

[..]

Door het geheugen in te lezen. Je kopieert de encrypted data en gaat dan bruteforcen in iets van een VM.

Je lult over dingen waar je geen weet van hebt.

Maar gelukkig ben jij slimmer dan de gehele FBI en Apple bij elkaar

Nee jij lult over dingen waar je geen weet van hebt. Jij denkt dat men alleen data kan uitlezen door middel van een USB stekkertje? Men kan memory chips direct benaderenquote:Op dinsdag 1 maart 2016 16:05 schreef hottentot het volgende:

[..]

Kijk dat bedoel ik.

Je lult over dingen waar je geen weet van hebt.

Maar gelukkig ben jij slimmer dan de gehele FBI en Apple bij elkaar

En dan gaan we even lekker een AES 256 bruteforcen....quote:Op dinsdag 1 maart 2016 16:07 schreef ClapClapYourHands het volgende:

[..]

Nee jij lult over dingen waar je geen weet van hebt. Jij denkt dat men alleen data kan uitlezen door middel van een USB stekkertje? Men kan memory chips direct benaderen

Tegen de tijd dat dit gelukt is, is de mensheid al uitgestorven

Nee je plaatst het gekopieerde geheugen in een VM en gaat PIN nummers laten invoeren.quote:Op dinsdag 1 maart 2016 17:04 schreef hottentot het volgende:

[..]

En dan gaan we even lekker een AES 256 bruteforcen....

Tegen de tijd dat dit gelukt is, is de mensheid al uitgestorven

Tja, gossie waarom zouden zowel Apple als de FBI hier nog niet aan gedacht hebbenquote:Op dinsdag 1 maart 2016 17:06 schreef ClapClapYourHands het volgende:

[..]

Nee je plaatst het gekopieerde geheugen in een VM en gaat PIN nummers laten invoeren.

Stuur ze een mailtje dat jij voor 25K dit klusje wel even voor ze klaart.

quote:De Braziliaanse politie heeft de tweede man van de Zuid-Amerikaanse tak van Facebook opgepakt. Onderdirecteur Diego Dzodan zit vast en wordt verhoord omdat het internetbedrijf weigert de politie inzage te geven in WhatsAppberichten van een verdachte drugshandelaar, meldt een ingewijde.

De autoriteiten in Brazili� blokkeerden de toegang tot WhatsApp in december al enkele dagen omdat de berichtendienst geen medewerking aan het politieonderzoek naar de drugszaak wilde verlenen. Veel Brazilianen, verwoede gebruikers van sociale media, reageerden destijds verontwaardigd.

Omdat het niet om het nu gaat, maar dat lijkt je niet te snappen. Elke generatie telefoons voegen weer een extra laag bescherming toe aan encryptie, een chipje hier, een softwaretweakje daar. De FBI wilt over 2 jaar ook direct toegang tot telefoons, dit is een excuus daarvoor. Verschillen Tech persoonlijkheden hebben al aangegeven de FBI te willen helpen maar de FBI moet daar niks van hebben.quote:Op dinsdag 1 maart 2016 17:16 schreef hottentot het volgende:

[..]

Tja, gossie waarom zouden zowel Apple als de FBI hier nog niet aan gedacht hebben

Stuur ze een mailtje dat jij voor 25K dit klusje wel even voor ze klaart.

Oh, dus ze kunnen er nu al bij, maar willen dit niet omdat ze een precedent willen scheppen voor wanneer ze er in de toekomst niet bij zouden kunnen.quote:Op dinsdag 1 maart 2016 19:30 schreef ClapClapYourHands het volgende:

[..]

Omdat het niet om het nu gaat, maar dat lijkt je niet te snappen. Elke generatie telefoons voegen weer een extra laag bescherming toe aan encryptie, een chipje hier, een softwaretweakje daar. De FBI wilt over 2 jaar ook direct toegang tot telefoons, dit is een excuus daarvoor. Verschillen Tech persoonlijkheden hebben al aangegeven de FBI te willen helpen maar de FBI moet daar niks van hebben.

Je zult ook zelf toe moeten geven dat dit wel heel erg riekt naar BNW

Ik ga d'r verder dan ook niet meer op in, succes ermee

Volgens de FBI zelf, ja.quote:

quote:

quote:FBI Director James Comey reversed himself on Thursday when he acknowledged that the outcome of a California court order compelling Apple to write new code to unlock a terrorist’s phone could “be instructive for other courts” when interpreting how far third parties have to go in helping the government hack their products.

Uiteraard en als ze hun verkoop niet willen schaden dan zullen ook zij meer aan privacybeveiliging moeten doen.quote:Op maandag 22 februari 2016 12:30 schreef Eyjafjallajoekull het volgende:

oh, en hou de android vs apple discussie hier weg aub, want Google en Whatsapp staan ook achter Apple in dit verhaal en de uitspraak zal ook hen treffen.

Ik sta volmondig achter de telecombedrijven, ik begrijp dat overheden en aan overheden geli�erde organisaties het vervelend vinden dat ze niet meer zo gemakkelijk bij die data kunnen na tientallen jaren lang de macht te hebben gehad om naar believen te handelen (aftappen van de ouderwetse telefoonkabels) en ik begrijp dat er extreme omstandigheden zijn waarbij het handig zou zijn als je dat wel kan doen maar de prijs is voor mij te hoog en er zijn vrijwel altijd andere manieren om bewijsmateriaal te vergaren.

Ja zucht, dat willen ze natuurlijk ook voor de toekomst.... maar ook voor nu.quote:

Dat ze deze telefoon zelf simpel kunnen kraken, en er alleen maar een zaak van maken voor de toekomst weiger ik te geloven. Tevens is er geen enkel bewijs voor behalve de onderbuik van een user hier.

In theorie kan van alles, praktisch gezien is dat een verdomd lastige klus. Heel erg veel eentjes en nulletjes, grote kans op schade terwijl je dat probeert en zo.quote:Op dinsdag 1 maart 2016 16:07 schreef ClapClapYourHands het volgende:

Men kan memory chips direct benaderen

Zelfs al zouden ze het kunnen dan nog is het maar goed ook dat ze zoveel moeite moeten doen, dat voorkomt dat ze er misbruik van maken voor wissewasjes.

Eens, als het zo simpel zou zijn om het te kraken, wat het niet is (tenzij Appel meewerkt aangezien Apple via softwareupdates het een en ander zou kunnen uitspoken), dan zou de FBI hier echt geen zaak van maken maar dat in de toekomst ooit eens doen als het niet meer zou lukken.quote:Op dinsdag 1 maart 2016 22:29 schreef hottentot het volgende:

[..]

Ja zucht, dat willen ze natuurlijk ook voor de toekomst.... maar ook voor nu.

Dat ze deze telefoon zelf simpel kunnen kraken, en er alleen maar een zaak van maken voor de toekomst weiger ik te geloven. Tevens is er geen enkel bewijs voor behalve de onderbuik van een user hier.

Het blijkt in ieder geval maar eens te meer dat je niet voorzichtig genoeg kan zijn met je data. In dit geval zou het relatief onschuldig zijn als de FBI die data krijgt maar voor hetzelfde geld proberen ze zoiets bij iemand zoals Snowden of Asange te doen, of probeert de Nederlandse staat dat te doen met een klokkenluider die haar niet welgevallig is (Oltmans, Spijkers...).

Onzin, gewoon JTaggen die handel. Is een betrouwbare en relatief simpele manier om chips uit te lezen.quote:Op dinsdag 1 maart 2016 23:14 schreef Bram_van_Loon het volgende:

[..]

In theorie kan van alles, praktisch gezien is dat een verdomd lastige klus. Heel erg veel eentjes en nulletjes, grote kans op schade terwijl je dat probeert en zo.

Zelfs al zouden ze het kunnen dan nog is het maar goed ook dat ze zoveel moeite moeten doen, dat voorkomt dat ze er misbruik van maken voor wissewasjes.

quote:Op woensdag 2 maart 2016 10:06 schreef ClapClapYourHands het volgende:

[..]

Onzin, gewoon JTaggen die handel. Is een betrouwbare en relatief simpele manier om chips uit te lezen.

Gelukkig weet jij waar je over praat.quote:

http://www.binaryintel.co(...)sics/jtag-forensics/

http://www.evidencemagazi(...)ent&task=view&id=922

Klopt.quote:Op woensdag 2 maart 2016 17:41 schreef ClapClapYourHands het volgende:

[..]

Gelukkig weet jij waar je over praat.

Heb je de FBI al gebeld? En wat zeiden ze?quote:

PS, maak even een topic aan op Tweakers, daar zullen ze je ook wel grappig vinden.

Geen idee, vraag het aan John Mcafeequote:Op woensdag 2 maart 2016 17:42 schreef hottentot het volgende:

[..]

Nee jij dan....

Heb je de FBI al gebeld? En wat zeiden ze?

Apple en de FBI hebben totaal tegenovergestelde standpunten, maar ze zijn het er allebei over eens dat kraken niet gaat lukken zolanf die 10 pogingen er nog opzitten.quote:Op woensdag 2 maart 2016 17:47 schreef ClapClapYourHands het volgende:

Maar blijf lekker met dezelfde onzin aan komen zetten. Meerdere mensen hebben hun hulp al aangeboden aan de FBI. Wat ik vertel is niks nieuws maar jij wilt niet zien wat de FBI werkelijk wilt.

Dat mensen zich aanbieden zegt natuurlijk geen reet, bij zo'n high profile zaak. Zo ook John Mcafee die zijn eigen agenda heeft om in de publiciteit te komen. Op tweakers zijn ze het er trouwens unaniem over eens dat het complete onzin is wat hij beweert:

http://tweakers.net/nieuw(...)elijk-precedent.html

Wat de FBI wil daar zijn wij het over ��ns, waar wij het niet over ��ns zijn is jouw simplisme omtrent het verkrijgen dan de data in unencrypted form.quote:Op woensdag 2 maart 2016 17:47 schreef ClapClapYourHands het volgende:

Maar blijf lekker met dezelfde onzin aan komen zetten. Meerdere mensen hebben hun hulp al aangeboden aan de FBI. Wat ik vertel is niks nieuws maar jij wilt niet zien wat de FBI werkelijk wilt.

Klopt en een oplossing daarvoor is het make van een kopie van het geheugen.quote:Op woensdag 2 maart 2016 18:36 schreef The_Temp het volgende:

Apple en de FBI hebben totaal tegenovergestelde standpunten, maar ze zijn het er allebei over eens dat kraken niet gaat lukken zolanf die 10 pogingen er nog opzitten.

Ik zeg niet dat de oplossing van Mcafee d� oplossing is maar dat er mensen zijn die hun hulp hebben aangeboden. Mcafee wil de data nalopen op keys, ik zeg virtualiseer het OS met een kopie van de data.quote:Op woensdag 2 maart 2016 18:36 schreef The_Temp het volgende:

Dat mensen zich aanbieden zegt natuurlijk geen reet, bij zo'n high profile zaak. Zo ook John Mcafee die zijn eigen agenda heeft om in de publiciteit te komen. Op tweakers zijn ze het er trouwens unaniem over eens dat het complete onzin is wat hij beweert:

http://tweakers.net/nieuw(...)elijk-precedent.html

Jtaggen heeft niks te maken met het verkrijgen van data in unencrypted form. Lees je eens in zou ik zeggen.quote:Op woensdag 2 maart 2016 18:58 schreef hottentot het volgende:

[..]

Wat de FBI wil daar zijn wij het over ��ns, waar wij het niet over ��ns zijn is jouw simplisme omtrent het verkrijgen dan de data in unencrypted form.

Doe niet zo simpel manquote:Op woensdag 2 maart 2016 19:06 schreef ClapClapYourHands het volgende:

[..]

Jtaggen heeft niks te maken met het verkrijgen van data in unencrypted form. Lees je eens in zou ik zeggen.

En wees ��ns consequent, kunnen ze volgens jou die zooi nu decoderen of niet?

Jaquote:Op woensdag 2 maart 2016 19:11 schreef hottentot het volgende:

[..]

Doe niet zo simpel man

En wees ��ns consequent, kunnen ze volgens jou die zooi nu decoderen of niet?

http://crypto.stackexchan(...)to-decrypt-an-iphone

http://blog.trailofbits.c(...)the-fbi-court-order/

En afhankelijk van de firmware versie

http://www.teeltech.com/m(...)assword-unlock-tool/

Volgens mij begrijp je het zelf niet, of lees je selectief.quote:Op woensdag 2 maart 2016 19:12 schreef ClapClapYourHands het volgende:

[..]

Ja

http://crypto.stackexchan(...)to-decrypt-an-iphone

http://blog.trailofbits.c(...)the-fbi-court-order/

En afhankelijk van de firmware versie

http://www.teeltech.com/m(...)assword-unlock-tool/

En er staat ook duidelijk dat:

Men niets heeft aan het uitlezen van de chips, nog los van of dit zelfs maar mogelijk is.

Het raden van de 4 cijferige code al meer dan een jaar kan duren door hardware restricties in de chip zelf.

En meer van die dingen, maar nee volgens jou kan het zo maar even

Het is bij iOS 9 toch sowieso een 6-cijferige code?quote:Op woensdag 2 maart 2016 19:31 schreef hottentot het volgende:

[..]

Volgens mij begrijp je het zelf niet, of lees je selectief.

En er staat ook duidelijk dat:

Men niets heeft aan het uitlezen van de chips, nog los van of dit zelfs maar mogelijk is.

Het raden van de 4 cijferige code al meer dan een jaar kan duren door hardware restricties in de chip zelf.

En meer van die dingen, maar nee volgens jou kan het zo maar even

Dan zijn ze sterk de klos, want de hardware accepteert na de 10e poging nog maar 1 poging per uur, en dat is niet te veranderen.quote:Op woensdag 2 maart 2016 19:43 schreef Physsic het volgende:

[..]

Het is bij iOS 9 toch sowieso een 6-cijferige code?

Nou, de 'toegangscode' vormt zelfs een combinatie van die 6-cijfers en een andere onbekende code.quote:Op woensdag 2 maart 2016 19:45 schreef hottentot het volgende:

[..]

Dan zijn ze sterk de klos, want de hardware accepteert na de 10e poging nog maar 1 poging per uur, en dat is niet te veranderen.

Wacht, even iets zoeken.

Dit en meer schrijft iemand hier;quote:Edit: the security system in an iPhone is a tower of elements, described (succinctly) in this document. An iPhone 5C runs on an Apple A6 chip, which the 5S and later models use an A7. The A6 has an onboard tamper-resistant device called the "UID"; the A7 has a second one called the "Secure Enclave". Since the iPhone in the San Bernardino case is a 5C, I won't talk any more of the Secure Enclave.

The UID contains an internal key that is unique to the device (let's call it Ku), and is unknown to anybody else, including Apple (whether the UID generates it itself, or it is generated externally and then injected in the UID on the processing chain, is unknown; I'll assume here that if reality matches the latter case, then Apple really did not keep the key). The UID never let that key out, but it can do an AES-based computation that uses that key.

The iPhone data is encrypted with AES, using a 256-bit key (Kd) that is derived from the combination of the user PIN and the UID key. Though Apple does not exactly detail that combination, it says it involves key wrapping, which is another name for encrypting a key with another key. We also know that a user can change his PIN, and it would be impractical to change the actual data encryption key Kd in that case, because it would involve reading, decrypting, re-encrypting and rewriting the gigabytes of user data. Thus, a plausible mechanism is the following:

The key Kd has been generated once.

When the phone is off, what is stored (in Flash, out of the UID) is an encryption of Kd by another key Kz.

Kz is itself the encrypting (wrapping) of the user PIN by Ku.

Thus, the unlocking entails obtaining the user PIN, submitting it to the UID, who returns Kz by encrypting the PIN with Ku. With Kz, the phone's firmware then recovers and decrypts Kd, and configures the crypto engine to use that key for all accesses to the user data.

While the actual scheme may differ in its details, the general outline must match that description. The salient point are that, although the tamper-resistant device (the UID) must be involved with each PIN try, it does not actually verify the PIN. The UID has no idea whether the PIN was correct or not. The wrong PIN counter, the delay on error, and the automatic deletion, are handled externally, by the firmware. This must be so because otherwise there would be no sense in Apple allowing the break to be performed with a firmware update.

Of course, one can imagine a kind of extended UID that would enforce the PIN verification and lock-out strategy, and could do so by running its own firmware that would be updatable by Apple. Such a device would really make Apple's help crucial. However, such a device would then be called a "Secure Enclave" because that's exactly what it is, and if it was added in the A7 CPU, it is precisely because it was lacking in the A6 and that absence was a vulnerability.

http://security.stackexch(...)-it-after-the-fbi-is

Klopt, je kunt niet zomaar even die chip aan een ander OS hangen en maar gaan raden, want dan kom je er nooit.quote:Op woensdag 2 maart 2016 19:46 schreef Physsic het volgende:

[..]

Nou, de 'toegangscode' vormt zelfs een combinatie van die 6-cijfers en een andere onbekende code.

Wacht, even iets zoeken.

Hoe werkt dat dan als je de software gebruikt op een VM?quote:Op woensdag 2 maart 2016 19:48 schreef hottentot het volgende:

[..]

Klopt, je kunt niet zomaar even die chip aan een ander OS hangen en maar gaan raden, want dan kom je er nooit.

Kon dat antwoord niet zo snel vinden, maar ging er vanuit dat die extra data dan ook ontbreekt.

Waar lees jij dat?quote:Op woensdag 2 maart 2016 19:31 schreef hottentot het volgende:

Men niets heeft aan het uitlezen van de chips, nog los van of dit zelfs maar mogelijk is.

Het raden van de 4 cijferige code al meer dan een jaar kan duren door hardware restricties in de chip zelf.

Ik moest jouw links toch lezen, doe het zelf dan ookquote:

De chip staat geen reeks pogingen op rij toe, het duurt steeds langer tot een maximum van een uur voor een nieuwe poging word geaccepteerd. 10.000 mogelijke combinaties bij een 4 cijferige code, een jaar kent maar 8742 uren

De chip waar je het over hebt zit niet in de iPhone 5c, de delays die er in zitten zijn softwarematig. De iPhone 5s en 6 hebben die chips wel. (A7 chip)quote:Op woensdag 2 maart 2016 20:11 schreef hottentot het volgende:

[..]

Ik moest jouw links toch lezen, doe het zelf dan ook

De chip staat geen reeks pogingen op rij toe, het duurt steeds langer tot een maximum van een uur voor een nieuwe poging word geaccepteerd. 10.000 mogelijke combinaties bij een 4 cijferige code, een jaar kent maar 8742 uren

Dan zit ik daar fout meequote:Op woensdag 2 maart 2016 20:17 schreef ClapClapYourHands het volgende:

[..]

De chip waar je het over hebt zit niet in de iPhone 5c, de delays die er in zitten zijn softwarematig. De iPhone 5s en 6 hebben die chips wel. (A7 chip)

quote:'VS wil beveiliging van jouw WhatsApp'jes verslechteren' - rtlz.nl

WhatsApp zou door de Amerikaanse overheid onder druk worden gezet om de beveiliging van je berichtjes te verslechteren. Door de versleuteling in de app kunnen de opsporingsdiensten naar verluidt niet meelezen met de berichtjes, en dat moet volgens hen worden veranderd.

Verschillenden bronnen melden aan de New York Times dat het Amerikaanse ministerie van Justitie toestemming van de rechter heeft gekregen om een telefoon af te tappen waar WhatsApp op staat ge�nstalleerd. De opsporingsdiensten kunnen met het tappen wel zien met welke andere WhatsApp-nummers de verdachte communiceert, maar kunnen de inhoud naar verluidt niet inzien.

WhatsApp is met end-to-end-encryptie beveiligd

Dat komt omdat WhatsApp met end-to-end-encryptie is versleuteld. Dit houdt in dat een berichtje zodanig is beveiligd dat alleen de ontvanger hem kan lezen. Je zou de berichtjes kunnen onderscheppen door ze bij de servers van WhatsApp af te tappen. Hier worden alle berichtjes langs gestuurd, om vervolgens naar de ontvanger te gaan. Maar zonder de sleutel is het voor de opsporingsdiensten niet mogelijk om de inhoud van de berichtjes in te zien.

Omdat de technologie is ontwikkeld door het gerespecteerde Open Whisper Systems, het bedrijf achter de favoriete chat-app van Edward Snowden, wordt de end-to-end-encryptie als veilig geacht. Dat zouden de Amerikaanse opsporingsdiensten nu bevestigen, omdat ze volgens The New York Times een achterdeurtje in WhatsApp willen laten inbouwen om de beveiliging te omzeilen.

WhatsApp weigert dit, waardoor de Amerikaanse overheid het bedrijf voor de rechter wil slepen. Als deze situatie je bekend voorkomt, kan dat kloppen: ook Apple en de FBI staan voor de rechter omdat Apple weigert een achterdeurtje in iOS te bouwen waarmee de FBI toegang kan krijgen tot elke iPhone.

Google en Microsoft

Bedrijven als Google en Facebook steunen Apple en WhatsApp, en vinden dat de overheid niet kan eisen om de beveiliging van hun diensten te verslechteren. Volgens hen biedt zo'n achterdeurtje, waarmee de beveiliging kan worden omzeild, toegang tot de data van al hun klanten. Dat zou volgens de bedrijven de privacy schenden.

Apple en de FBI staan op 22 maart voor de Amerikaanse rechter.

Bron: www.rtlz.nl

Een slechte kop, dat krijg je als de kopjes kort en zo simpel mogelijk moeten zijn. De USA wil het bedrijf dwingen om dit te doen, de USA kan het gelukkig niet zelf doen maar heeft de medewerking van het bedrijf nodig. Natuurlijk kan ze wel het bedrijf stevig onder druk zetten en misbruik maken van machtsmiddelen om het bedrijf over te halen. Al kan het bedrijf in theorie zich buiten de USA vestigen. Mijn advies voor dit soort bedrijven (ook Apple en Microsoft).quote:

http://www.nu.nl/mobiel/4(...)de-in-fbi-zaak.html#quote:Overheid VS dreigt met opvragen iPhone-broncode in FBI-zaak

Het Amerikaanse ministerie van Justitie dreigt de broncode van het iPhone-besturingssysteem iOS op te eisen bij Apple, met de bijbehorende sleutel die het mogelijk maakt om software te valideren.

Dat staat in een document dat recentelijk bij de rechtbank is ingediend in de zaak tussen Apple en de FBI, die draait om het ontsleutelen van de telefoon van een terrorist, zo meldt Reuters.

De FBI wil dat Apple software maakt die het mogelijk maakt om de pincode van de iPhone 5c oneindig te raden. Met de broncode van iOS en de bijbehorende softwaresleutel zou de opsporingsdienst zo'n programmaatje zelf kunnen schrijven.

Het ministerie dreigt met het opvragen van de broncode in een voetnoot van een juridisch document. Daarin stelt het ministerie al wel dat dit vermoedelijk "minder acceptabel" is voor Apple, maar dat het minder werk zou opleveren voor het bedrijf.

Een bron die bekend is met de zaak zegt tegen Reuters dat het ministerie niet van plan is om daadwerkelijk het opsturen van broncode af te dwingen. Volgens een bron binnen Apple maakt het bedrijf zich hier ook geen zorgen over.

Inderdaad en dan gaan ze gewoon met de volgende virtuele kopie aan de slag.quote:Op woensdag 2 maart 2016 19:45 schreef hottentot het volgende:

[..]

Dan zijn ze sterk de klos, want de hardware accepteert na de 10e poging nog maar 1 poging per uur, en dat is niet te veranderen.

Ik wist niet dat de chip uitleesbaar en kopieerbaar is. Jij wel?quote:Op dinsdag 15 maart 2016 20:03 schreef Terra_Incognita het volgende:

[..]

Inderdaad en dan gaan ze gewoon met de volgende virtuele kopie aan de slag.

quote:

quote:WASHINGTON — Three years ago, reeling from Edward J. Snowden’s disclosure of the government’s vast surveillance programs and uncertain how to respond, President Obama said he welcomed a vigorous public debate about the wrenching trade-offs between safeguarding personal privacy and tracking down potential terrorists.

“It’s healthy for our democracy,” he told reporters at the time. “I think it’s a sign of maturity.”

But the national debate touched off this winter by the confrontation between the Justice Department and Apple over smartphone security is not exactly the one Mr. Obama had in mind.

Mr. Snowden’s revelations produced modest changes and a heightened suspicion of the government’s activities in cyberspace. Because the issue now centers on a device most Americans carry in their pockets, it is concrete and personal in a way that surveillance by the National Security Agency never was.

The trade-offs seem particularly stark because they have been framed around a simple question: Should Apple help the F.B.I. hack into an iPhone used by a gunman in the massacre last December in San Bernardino, Calif.?

Law enforcement officials have been adamant they must be able to monitor the communications of criminals. They received a vote of confidence from Mr. Obama on Friday, when he said the “absolutist” position taken by companies like Apple is wrong. But the pushback has been enormous.

In the month since a judge ordered Apple to comply with the F.B.I., the debate has jumped from the tech blogs to the front pages of daily newspapers and nightly newscasts. Supporters of the company’s position have held rallies nationwide. Late-night comedians have lampooned government snoopers. Timothy D. Cook, the usually publicity-shy Apple chief executive, pleaded his case on “60 Minutes” last December. On Twitter, “#encryption” fills the screen with impassioned debate on both sides.

“Discussing the case with my friends has become a touchy subject,” said Matthew Montoya, 19, a computer science major at the University of Texas, El Paso. “We’re a political bunch with views from all across the spectrum.”

Like many of her friends, Emi Kane, a community organizer in Oakland, Calif., recently found herself arguing via Facebook with a family friend about the case. Ms. Kane thought Apple was right to refuse to hack the phone; her friend, a waitress in Delaware, said she was disgusted by Apple’s lack of patriotism.

After exchanging several terse messages, they agreed to disagree. “It was a hard conversation,” Ms. Kane said.

The novelist Russell Banks, who signed a letter to Attorney General Loretta Lynch on behalf of Apple, said he had spoken with more than a dozen people about the case just in the last week.

“It’s not just people in the tech industry talking about this,” Mr. Banks, the author of “Affliction” and “The Sweet Hereafter,” said. “It’s citizens like myself.”

That may be because the Apple case involves a device whose least interesting feature is the phone itself. It is a minicomputer stuffed with every detail of a person’s life: photos of children, credit card purchases, texts with spouses (and nonspouses), and records of physical movements.

Mr. Obama warned Friday against “fetishizing our phones above every other value.” After avoiding taking a position for months, he finally came down on the side of law enforcement, saying that using technology to prevent legal searches of smartphones was the equivalent of preventing the police from searching a house for evidence of child pornography.

“That can’t be the right answer,” he said at the South by Southwest festival in Texas, even as he professed deep appreciation for civil liberties and predicted both sides would find a way to cooperate. “I’m confident this is something that we can solve.”

But polls suggest the public is nowhere near as certain as Mr. Obama. In surveys, Americans are deeply divided about the legal struggle between the government and one of the nation’s most iconic companies. The polls show that Americans remain anxious about both the threat of terrorist attacks and the possible theft of personal digital information.

A Wall Street Journal/NBC News survey released last week found that 42 percent of Americans believed Apple should cooperate with law enforcement officials to help them gain access to the locked phone, while 47 percent said Apple should not cooperate. Asked to weigh the need to monitor terrorists against the threat of violating privacy rights, the country was almost equally split, the survey found.

That finding may have seemed unlikely in the wake of terrorist attacks last year in Paris and San Bernardino. In December, eight in 10 people said in a New York Times/CBS News survey that it was somewhat or very likely that there would be a terrorist attack in the United States in the coming months. A CNN poll the same month found that 45 percent of Americans were somewhat or very worried that they or someone in their family would become a victim of terrorism.

But despite the fears about terrorism, the public’s concern about digital privacy is nearly universal. A Pew Research poll in 2014 found more than 90 percent of those surveyed felt that consumers had lost control over how their personal information was collected and used by companies.

The Apple case already seems to have garnered more public attention than the Snowden revelations about “metadata collection” and programs with code names like Prism and XKeyscore. The comedian John Oliver once mocked average Americans for failing to know whether Mr. Snowden was the WikiLeaks guy or the former N.S.A. contractor (he was the latter).

Now, people are beginning to understand that their smartphones are just the beginning. Smart televisions, Google cars, Nest thermostats and web-enabled Barbie dolls are next. The resolution of the legal fight between Apple and the government may help decide whether the information in those devices is really private, or whether the F.B.I. and the N.S.A. are entering a golden age of surveillance in which they have far more data available than they could have imagined 20 years ago.

“It’s an in-your-face proposition for lots more Americans than the Snowden revelation was,” said Lee Rainie, director of Internet, science and technology research at Pew Research Center.

Cindy Cohn, executive director of the Electronic Frontier Foundation, said: “Everyone gets at a really visceral level that you have a lot of really personal stuff on this device and if it gets stolen it’s really bad. They know that the same forces that work at trying to get access to sensitive stuff in the cloud are also at work attacking the phones.”

For the F.B.I. and local law enforcement agencies, the fight has become a high-stakes struggle to prevent what James B. Comey, the bureau’s director, calls “warrant-free zones” where criminals can hide evidence out of reach of the authorities.

Officials had hoped the Apple case involving a terrorist’s iPhone would rally the public behind what they see as the need to have some access to information on smartphones. But many in the administration have begun to suspect that the F.B.I. and the Justice Department may have made a major strategic error by pushing the case into the public consciousness.

Many senior officials say an open conflict between Silicon Valley and Washington is exactly what they have been trying to avoid, especially when the Pentagon and intelligence agencies are trying to woo technology companies to come back into the government’s fold, and join the fight against the Islamic State. But it appears it is too late to confine the discussion to the back rooms in Washington or Silicon Valley.

The fact that Apple is a major consumer company “takes the debate out of a very narrow environment — the universe of technologists and policy wonks — into the realm of consumers where barriers like the specific language of Washington or the technology industry begins to fall away,” said Malkia Cyril, the executive director of the Center for Media Justice, a grass-roots activist network.

That organization and other activist groups like Black Lives Matter have seized on the issue as important for their members. In February the civil liberties group Fight for the Future organized the day of protest against the government order that resulted in rallies in cities nationwide.

“When we heard the news and made a call for nationwide rallies, one happened in San Francisco that same day,” said Tiffiniy Cheng, co-founder of Fight for the Future. “Things like that almost never happen.”

Ms. Cyril says the public angst about the iPhone case feels more urgent than did the discussion about government surveillance three years ago.

“This is one of those moments that defines what’s next,” she said. “Will technology companies protect the privacy of their users or will they do work for the U.S. government? You can’t do both.”

quote:

quote:You may remember that, right after the Paris attacks late last year, politicians rushed in to demonize encryption as the culprit, and to demand backdooring encryption before the blood was even dry. Of course, it later turned out that there was no evidence that they used encryption at all, but rather it appears that they communicated by unencrypted means. Just yesterday, we noted that the press was still insisting encryption was used, and using the lack of any evidence as evidence for the fact they must have used encryption (hint: that's not how encryption works...).

So, it should hardly be a surprise that following this morning's tragic attacks in Brussels that have left dozens dead and many more injured, that encryption haters, based on absolutely nothing, have rushed in to attack encryption again. The first up was Rep. Adam Schiff, who quickly insisted that he had no actual facts on the matter, but we should be concerned about encryption:

Na de aanslagen in Parijs was het ook de schuld van encryptie en toen bleek dat ze face to face met elkaar praatten en via de sms.quote:

quote:Israeli firm helping FBI to open encrypted iPhone: report | Reuters

TEL AVIV Israel's Cellebrite, a provider of mobile forensic software, is helping the U.S. Federal Bureau of Investigation's attempt to unlock an iPhone used by one of the San Bernardino, California shooters, the Yedioth Ahronoth newspaper reported on Wednesday.

If Cellebrite succeeds, then the FBI will no longer need the help of Apple Inc (AAPL.O), the Israeli daily said, citing unnamed industry sources.

Cellebrite officials declined to comment on the matter.

Apple is engaged in a legal battle with the U.S. Justice Department over a judge's order that it write new software to disable passcode protection on the iPhone used by the shooter.

The two sides were set to face off in court on Tuesday, but on Monday a federal judge agreed to the government's request to postpone the hearing after U.S. prosecutors said a "third party" had presented a possible method for opening an encrypted iPhone.

The development could bring an abrupt end to the high-stakes legal showdown which has become a lightning rod for a broader debate on data privacy in the United States.

Cellebrite, a subsidiary of Japan's Sun Corp (6736.T), has its revenue split between two businesses: a forensics system used by law enforcement, military and intelligence that retrieves data hidden inside mobile devices and technology for mobile retailers.

(Reporting by Tova Cohen; Editing by Elaine Hardcastle)

Bron: www.reuters.com

quote:American Tech Giants Face Fight in Europe Over Encrypted Data

ROME — Silicon Valley’s battle over encryption is heading to Europe.

In the United States, the F.B.I.’s demands that Apple help “unlock” an iPhone used by a mass killer in California opened a heated debate on privacy. After recent attacks on the Continent, like the bombings in Brussels last week and the wave of violence in Paris last November, governments across the European Union are increasingly pushing for greater access to people’s digital lives.

This week, French lawmakers are expected to debate proposals to toughen laws, giving intelligence services greater power to get access to personal data.

The battle has pitted Europe’s fears about the potential for further attacks against concerns from Apple and other American technology giants like Google and Facebook that weakening encryption technologies may create so-called back doors to people’s digital information that could be misused by European law enforcement officials, or even intelligence agencies of unfriendly countries.

The recent attacks have pushed many Europeans to favor greater powers for law enforcement over privacy., But opponents say such measures should not undermine the region’s tough data protection rules that enshrine privacy on par with other rights like freedom of expression.

This balance between national security and privacy has put major countries in the region on opposite sides of the debate, with Germany and the Netherlands dismissing new encryption laws being considered by Britain and France.

“Fundamental rights are just that, fundamental,” said Nico van Eijk, a data protection expert at the University of Amsterdam. “Of course, there are exceptions for national security reasons. But governments have to be pragmatic.”

That pragmatism has led to a series of new proposals across Europe that, if approved, would give national intelligence agencies renewed powers to compel the likes of Apple, Google and Facebook to hand over encrypted information.

Continue reading the main story

The Apple-F.B.I. Case

F.B.I. Clash With Apple Loosed a Torrent of Possible Ways to Hack an iPhone

MAR 23

Apple Policy on Bugs May Explain Why Hackers Would Help F.B.I.

MAR 22

Apple May Be Willing to Risk Contempt Charge

MAR 21

Apple and Justice Dept. Prepare to Face Off in Court

MAR 21

Apple vs. the F.B.I.: How the Case Could Play Out

MAR 20

See More �

Related Coverage

F.B.I. Clash With Apple Loosed a Torrent of Possible Ways to Hack an iPhone MARCH 23, 2016

Apple Policy on Bugs May Explain Why Hackers Would Help F.B.I. MARCH 22, 2016

U.S. Says It May Not Need Apple’s Help to Unlock iPhone MARCH 21, 2016

Opinion Letters

Privacy and the iPhone MARCH 19, 2016

Explaining Apple’s Fight With the F.B.I. FEB. 17, 2016

In Britain, lawmakers are completing legislation that could force tech companies to bypass encryption protections in the name of national security. The law — called a “Snooper’s Charter” by opponents — may compel companies to aid the country’s law enforcement agencies by hacking people’s smartphones and computers, among other powers.

And on Tuesday, French politicians will debate proposals to update the country’s antiterrorism laws that may hand tech executives prison sentences of up to five years, as well as fines to their companies of around $390,000, if they refuse to provide encrypted information to the country’s investigators.

Amendments to the French law — itself a response to the attacks in November — may still pass without the encryption proposals, which are opposed by France’s left-wing government.

But politicians and industry executives say Apple’fight with the F.B.I. has focused a spotlight on how companies’ efforts to protect users’ messages and other data have made it increasingly difficult for European intelligence agencies to obtain such information.

“When we’re able to recover a cellphone, but authorities have no way of accessing its data, it obviously cripples the work of our surveillance agencies,” said Philippe Goujon, a French politician behind the recent encryption proposals.

“Sure, this could have repercussions internationally,” he added. “But there are other countries in the world that have similar legislation.”

Europe’s attempts to get access to encrypted data have not gone unchallenged by Apple.

Timothy D. Cook, Apple’s chief executive, has, for instance, met with a string of European politicians, including France’s prime minister, Manuel Valls, and Britain’s home secretary, Theresa May, in recent months to lobby for tough encryption technology.

And to show that the company is trying to be cooperative, Apple’s executives have also provided unencrypted information, including so-called metadata on people’s phone calls and GPS coordinates, as part of terrorism investigations in Europe, according to a person with knowledge of the matter, who spoke on the condition of anonymity because he was not authorized to speak publicly.

Such efforts, in part, have paid off with some European governments that remain skeptical of plans to weaken companies’ encryption technology in the name of national security.

Germany, which has some of the world’s toughest privacy rules, has balked at the proposals being considered by Britain and France, while the Dutch government published an open letter this year expressly stating its opposition to back doors in encryption services provided by the likes of Apple.

Such loopholes, the Dutch government said, would “also make encrypted files vulnerable to criminals, terrorists and foreign intelligence services.”

As pressure in parts of Europe mounts over access to encrypted data, industry watchers say attention is expected to focus on Britain — a top international market for most American tech companies — where expanded powers for the country’s intelligence services are likely to come into force by the end of the year. The legislation is the brainchild of the ruling Conservative Party, which has a sufficient parliamentary majority to enact the regulatory changes.

Under the proposals, the Investigatory Powers Bill would force Internet and telecommunications companies to hold records of websites visited by people in Britain over the last 12 months. It also would provide the country’s intelligence agencies with a legal mandate for the bulk collection of large quantities of data, while allowing them to hack individual devices under certain situations.

Ms. May, Britain’s home secretary, told lawmakers this year that such powers were required to defend the country’s security. She added that the legislation offered sufficient transparency and oversight about how British spies conducted their activities to calm people’s privacy concerns.

But for Apple and other Silicon Valley companies, the proposed legislation also includes new powers that can permit the British government to demand that companies remove encryption protections where “reasonably practicable” to gain access to digital communications.

The British government stresses that such rules would not undermine companies’ services because they may not apply to so-called end-to-end encryption, a technology used by the likes of Apple’s iMessage and FaceTime services, as well as Facebook’s WhatsApp Internet messenger.

But in a series of appeals to the British Parliament, several American tech giants, including Microsoft, Twitter and Yahoo, have complained the proposals could force them to create backdoor access for the country’s spies, or face falling afoul of the new national security rules.

“A key left under the doormat would not just be there for the good guys,” Apple wrote in its recent evidence to British lawmakers. “The bad guys would find it, too.”

Such concerns, say security experts, could be compounded if other national governments — either in Europe or farther afield — followed Britain’s lead by passing similar legislation.

“If these encryption plans go through, then who’s to stop France or other countries asking for the same thing?” said Ross Anderson, a professor of security engineering at the University of Cambridge who co-wrote a paper with other experts last year that criticized American and British governments’ plans to weaken encryption. “When you give one country backdoor access, where do you stop?”

quote:

quote:San Francisco—The Electronic Frontier Foundation (EFF) filed a Freedom of Information (FOIA) lawsuit today against the Justice Department to shed light on whether the government has ever used secret court orders to force technology companies to decrypt their customers’ private communications, a practice that could undermine the safety and security of devices used by millions of people.

The lawsuit argues that the DOJ must disclose if the government has ever sought or obtained an order from the Foreign Intelligence Surveillance Court (FISC) requiring third parties—like Apple or Google—to provide technical assistance to carry out surveillance.

The suit separately alleges that the agency has failed to turn over other significant FISC opinions that must be declassified as part of surveillance reforms that Congress enacted with the USA FREEDOM Act.

EFF filed its FOIA requests in October and March amid increasing government pressure on technology companies to provide access to customers’ devices and encrypted communications for investigations. Although the FBI has sought orders from public federal courts to create a backdoor to an iPhone, it is unclear to what extent the government has sought or obtained similar orders from the FISC. The FISC operates mostly in secret and grants nearly every government surveillance request it receives.

The FBI’s controversial attempt to force Apple to build a special backdoor to an iPhone after the San Bernardino attacks underscored EFF’s concerns that the government is threatening the security of millions of people who use these devices daily. Many citizens, technologists and companies expressed similar outrage and concern over the FBI’s actions.