Ik zit al even (en vaak) online, dus de eerste keer heeft gelukkig lang geduurd. Ik heb een bedrijf, en ontvang en verstuur regelmatig pakketjes. En toen ik deze e-mail kreeg had ik er net 2 onderweg..

Dus document geopend, werkte natuurlijk niet. En toen begon mijn Dropbox te ratelen..quote:Ijsbrand Logistiek BV

Radonweg 321

3542AN Utrecht

---------------------------

Geachte heer / mevrouw,

Op dinsdag 18 april om 16:41 heeft een van onze chauffeurs geprobeerd om een pakket voor <bedrijfsnaam> af te leveren op het onderstaande adres.

<bedrijfsadres>

Door onbekende redenen is het onze chauffeur niet gelukt om deze bestelling te bezorgen. Wij willen u verzoeken om een nieuwe afspraak te maken om alsnog deze levering te voltooien.

Om een nieuwe afspraak te maken dient u het afsprakenformulier dat automatisch voor u is gegenereerd van onze website te downloaden en in te vullen. U kunt dit formulier vervolgens mailen naar planning@ijsbrandlogistiek.com

Het is tevens mogelijk om de bestelling op een ander adres te laten bezorgen.

Het afsprakenformulier is te vinden op onze website:

NIET OP KLIKKEN ZIT VIRUS IN!!!Alle benodigde gegevens alsmede de afzeneders en inhoud van het pakket zijn te vinden in het bovenstaande formulier.SPOILER

Let op! het is alleen mogelijk om een nieuwe afspraak via het afsprakenformulier te maken. Het is niet mogelijk om telefonisch of op een andere manier een nieuwe afspraak te maken.

Met vriendelijke groet,

Danielle Geerligs

Telefoon: 030 612679

Email: info@ijsbrandlogistiek.com

---------------------------

Disclaimer: De informatie in dit bericht, inclusief eventuele bijlage(s), is vertrouwelijk en uitsluitend bestemd voor de geadresseerde. Verstrekking aan en gebruik door anderen dan de geadresseerde is zonder toestemming niet toegestaan.

Nouja, stuk of 1500 files (fractie van wat er in mijn Dropbox staat) dus gelocked, en ja hoor. Een .txt op mijn Desktop met 'losgeld', 525 EUR.

Dus Dropbox uit gezet, een request gedaan om alles te herstellen naar een uur ervoor (niets kwijt), PC geformatteerd en opnieuw Windows erop gezet. Klaar. Maargoed, nu ben ik handig, en heb ik altijd 2-3 offline backups + m'n online backups.

Hier meer info:

Kan ik hier nog iets mee? Aangifte? Iemand een idee/tip?quote:Received: by 10.31.50.144 with SMTP id y138csp82800vky;

Tue, 18 Apr 2017 19:23:36 -0700 (PDT)

X-Received: by 10.31.80.69 with SMTP id e66mr219147vkb.142.1492568615393;

Tue, 18 Apr 2017 19:23:35 -0700 (PDT)

Authentication-Results: mx.google.com;

spf=pass (google.com: domain of info@ijsbrandlogistiek.com designates 185.61.152.51 as permitted sender) smtp.mailfrom=info@ijsbrandlogistiek.com;

dkim=pass header.i=@ijsbrandlogistiek.com

Received-SPF: pass (google.com: domain of info@ijsbrandlogistiek.com designates 185.61.152.51 as permitted sender) client-ip=185.61.152.51;

Received: by 10.31.167.81 with POP3 id q78mf3037148vke.1;

Tue, 18 Apr 2017 19:23:33 -0700 (PDT)

Return-Path: <info@ijsbrandlogistiek.com>

X-Spam-Checker-Version: SpamAssassin 3.2.4 (2008-01-01) on server106.hosting2go.nl

X-Spam-Level:

X-Spam-Status: No, score=-0.0 required=7.0 tests=BAYES_00,HTML_MESSAGE, URIBL_RHS_DOB,URIBL_SBL autolearn=no version=3.2.4

Received: (qmail 17031 invoked from network); 19 Apr 2017 03:11:23 +0200

Received: from host37.registrar-servers.com (185.61.152.51)

by server106.hosting2go.nl with (DHE-RSA-AES256-SHA encrypted) SMTP; 19 Apr 2017 03:11:23 +0200

DKIM-Signature: v=1; a=rsa-sha256; q=dns/txt; c=relaxed/relaxed; d=ijsbrandlogistiek.com; s=default; h=To:From:Subject:Content-Type:Message-IDate:MIME-Version:Sender:Reply-To:Cc:Content-Transfer-Encoding:Content-ID: Content-Description:Resent-Date:Resent-From:Resent-Sender:Resent-To:Resent-Cc

esent-Message-ID:In-Reply-To:References:List-Id:List-Help:List-Unsubscribe: List-Subscribe:List-Post:List-Owner:List-Archive; bh=13i01i1PoNfflnedZUcyur2jj9H6MKbMZW+ZC/+el7k=; b=BT+WSJMM8f0MeZnqMhY5otmBlo U7y705LQB1XYZWXHDXt+NONwx7nllQ+B6pgKjHMYF4nHMl2F1Wb+uDWP1w6WVKfV266nM7P3KGWmi s6wm4e7ChrwJqrEdAK9YFs2DG+v/m5C3shk0n4sjgpex5E9MTwSYNQFIBXw0Qrka5eJavW86nPzw/ LlC0jzNcFp2smP8CHIpiAvCaIK1yAna4S1z4TVbneQy8AgmZPobOyZDtGvlqRL9+Z/TSXxvhbeozH +MUGlb7Lo9rTKFNLj27Zgy2m03z7QEnTUkZIe0ojZq4b1lh9e8YPTuSS2vL0n9fqxvwwrHw08etj4 S8kldSow==;

Received: from [191.96.249.19] (port=50829 helo=WIN-0TREE0PVEHJ) by host37.registrar-servers.com with esmtpa (Exim 4.87) (envelope-from <info@ijsbrandlogistiek.com>) id 1d0e9S-003enh-KN for Tue, 18 Apr 2017 21:11:23 -0400

MIME-Version: 1.0

Date: Tue, 18 Apr 2017 18:11:24 -0700

Message-ID: <BF8E23588FE28779AA5C91443688BC4BE773D5EC@WIN00TREE0PVEHJ>

Content-Type: multipart/alternative; boundary="------------060709050701060504090900"

X-Priority: 3 (Normal)

Subject: Niewe afspraak voor pakketlevering 5423621

From: Ijsbrand Logistiek BV <info@ijsbrandlogistiek.com>

To:

X-OutGoing-Spam-Status: No, score=3.8

X-AntiAbuse: This header was added to track abuse, please include it with any abuse report

X-AntiAbuse: Primary Hostname - host37.registrar-servers.com

X-AntiAbuse: Original Domain - .nl

X-AntiAbuse: Originator/Caller UID/GID - [47 12] / [47 12]

X-AntiAbuse: Sender Address Domain - ijsbrandlogistiek.com

X-Get-Message-Sender-Via: host37.registrar-servers.com: authenticated_id: info@ijsbrandlogistiek.com

X-Authenticated-Sender: host37.registrar-servers.com: info@ijsbrandlogistiek.com

X-Source:

X-Source-Args:

X-Source-Dir:

X-From-Rewrite: unmodified, already matched

[ Bericht 0% gewijzigd door jogy op 20-04-2017 13:03:45 ]

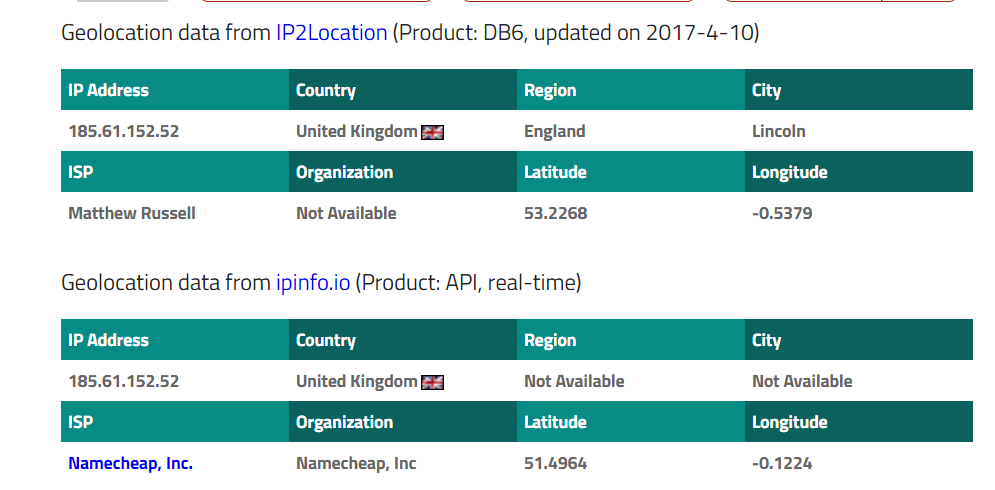

http://www.iptrackeronline.com/index.php?ip_address=185.61.152.51

http://www.iptrackeronline.com/index.php?ip_address=191.96.249.19

Whois: https://www.whois.com/whois/ijsbrandlogistiek.com (Zal ook wel nergens uitkomen

Zou in ieder geval aangifte doen, is de politie ervan op de hoogte.quote:Op donderdag 20 april 2017 12:51 schreef Oksel het volgende:

Kan ik hier nog iets mee? Aangifte? Iemand een idee/tip?

In ieder geval een even bellen wat de opties zijn. Waarschijnlijk best weinig.quote:Op donderdag 20 april 2017 12:59 schreef goed_volk het volgende:

[..]

Zou in ieder geval aangifte doen, is de politie ervan op de hoogte.

Sowieso bestanden openen waarvan je de herkomst niet eens weet

Alsnog even onklaar gemaakt.quote:Op donderdag 20 april 2017 13:02 schreef Zolderkamer het volgende:

Anders haal je die link ff weg.. je verspreid het nu zelf ook namelijk

Dat vooralquote:

Via Google Maps zie je direct dat het genoemde adres niet bestaat, en bovendien bevat het vaste telefoonnummer in de mail slechts 9 cijfers, zodat dit ook geen bestaand telefoonnummer is. En er staat ook niet in het bericht van wie de zending afkomstig zou zijn. Je moet als (would be) ondernemer wel erg suf zijn om hier in te tuinen.quote:Op donderdag 20 april 2017 12:53 schreef karr-1 het volgende:

Bestaat dat bedrijf �berhaupt wel op dat adres?

Vanaf hier vertrouwde ik het niet meer.quote:Ijsbrand

Nee hoor. Hij heeft alles terug kunnen halen dmv back-ups en contact met dropbox. Dus daardoor heeft hij kosteloos deze na�viteit kunnen begaan.quote:

Beetje flauw. De laatste tijd zien die mails er bedrieglijk echt uit.quote:

Inderdaad, de ij is in het Nederlands een digraaf en bij een eigennaam die met een ij begint dient de volledige ligatuur dan ook in hoofdletters te worden geschreven: IJsselmeer, IJmuiden. Unicode heeft dan ook aparte coderingen voor IJ (U+0132) en ij (U+0133), dit echter voornamelijk uit compatibiliteitsoverwegingen en ten behoeve van round-trip converteerbaarheid met oudere coderingen. Nochtans beschouwt de Taalunie ij als combinatie van i en j, met dien verstande dat beide letters samen als hoofdletters moeten worden geschreven. Geen enkele andere taal heeft zoiets, en het wekt dan ook geen verbazing dat de buitenlandse criminelen die achter de mail zitten dit niet weten. Overigens is ij in Vlaanderen altijd beschouwd als combinatie van i en j en dus niet als ligatuur, en inderdaad zie ik op de VRT nogal eens spellingen met Ij voor IJ voorbijkomen, niettegenstaande dat de VRT pretendeert de regels van de Taalunie te volgen ...quote:Op donderdag 20 april 2017 20:17 schreef Zelva het volgende:

[..]

Vanaf hier vertrouwde ik het niet meer.

quote:Op donderdag 20 april 2017 20:54 schreef Riparius het volgende:

[..]

Inderdaad, de ij is in het Nederlands een digraaf

Nee, volgens de Taalunie is dat nu juist niet zo: de y (i-grec of ypsilon) is de 25e letter van het Nederlandse alfabet en ij wordt opgevat als een samenstelling van i en j. Zie ook hier.quote:Op donderdag 20 april 2017 21:21 schreef vaduz het volgende:

[..]De ij is de 25e letter van het Nederlandse alfabet.

Behalve dan bij hoofdletter-gebruik. Gewoon ��n van de 4267 uitzonderingen in de Nederlandse taal. Simpel toch?quote:Op donderdag 20 april 2017 23:31 schreef Riparius het volgende:

[..]

Nee, volgens de Taalunie is dat nu juist niet zo: de y (i-grec of ypsilon) is de 25e letter van het Nederlandse alfabet en ij wordt opgevat als een samenstelling van i en j. Zie ook hier.

Nee, ook IJ wordt opgevat als een sequentie van I en J. Dit is uniek voor het Nederlands, geen enkele andere taal heeft een hoofdletter die uit twee letters bestaat.quote:Op donderdag 20 april 2017 23:43 schreef Toryu het volgende:

[..]

Behalve dan bij hoofdletter-gebruik.

Wat je w�l hebt in het Kroatisch (en in het Servisch als dit met het Latijnse alfabet wordt geschreven) is een onderscheid tussen uppercase en titlecase van bijvoorbeeld lj dat als ��n karakter wordt opgevat (U+01C9 Latin Small Letter LJ). Uppercase is LJ (U+01C7 Latin Capital Letter LJ), bijvoorbeeld LJUBLJANA maar titlecase is Lj (U+01C8 Latin Capital Letter L With Small Letter J), bijvoorbeeld Ljubljana. De verschillende codepunten zijn noodzakelijk voor compatibiliteit met oudere coderingssystemen en om een correcte round-trip conversie van en naar Servisch geschreven met het Cyrillische alfabet te kunnen garanderen.

[ Bericht 0% gewijzigd door Riparius op 21-04-2017 04:41:51 ]

Wat hij zegt, interessante uitstap naar het alfabet en zo maar wel enigszins offtopic.quote:

In alle gevallen moet je altijd opletten waar je op klikt en of je iets verwacht van de persoon of het bedrijf dat je benadert. Vertrouw je het niet dan kan je altijd het bestand uploaden bij VirusTotal.

Nog eenvoudiger: een vervoersbedrijf dat onverrichterzake bij je aan de deur is geweest om een zending af leveren zal altijd een kaartje in je brievenbus achterlaten waarop staat dat de zending niet kon worden afgeleverd en waarop nadere instructies staan om bijvoorbeeld een nieuwe afspraak te maken of een adres waar je het pakket af kunt halen gedurende een bepaalde periode. Op het kaartje staat ook altijd de naam van het vervoersbedrijf. Is er de mogelijkheid om online een andere bezorgoptie te kiezen dan staat ook op het kaartje vermeld op welke site en hoe je dit kunt doen.quote:Op vrijdag 21 april 2017 12:49 schreef Dubbeldrank het volgende:

In alle gevallen moet je altijd opletten waar je op klikt en of je iets verwacht van de persoon of het bedrijf dat je benadert. Vertrouw je het niet dan kan je altijd het bestand uploaden bij VirusTotal.

Een gouden regel is om nooit, maar dan ook helemaal nooit bijlagen te openen van mails die je ongevraagd of onverwacht zijn toegezonden, zelfs niet als deze van bekenden afkomstig lijken te zijn. Een tweede gouden regel is om nooit, maar dan ook helemaal nooit te klikken op een link in een ongevraagd of onverwacht toegezonden mail waarin je expliciet wordt gevraagd om dit wel te doen.

Je zegt in grote lijnen hetzelfde met veel meer tekst en begint met "Nog eenvoudiger". Grapjas!quote:Op vrijdag 21 april 2017 15:25 schreef Riparius het volgende:

[..]

Nog eenvoudiger: een vervoersbedrijf dat onverrichterzake bij je aan de deur is geweest om een zending af leveren zal altijd een kaartje in je brievenbus achterlaten waarop staat dat de zending niet kon worden afgeleverd en waarop nadere instructies staan om bijvoorbeeld een nieuwe afspraak te maken of een adres waar je het pakket af kunt halen gedurende een bepaalde periode. Op het kaartje staat ook altijd de naam van het vervoersbedrijf. Is er de mogelijkheid om online een andere bezorgoptie te kiezen dan staat ook op het kaartje vermeld op welke site en hoe je dit kunt doen.

Een gouden regel is om nooit, maar dan ook helemaal nooit bijlagen te openen van mails die je ongevraagd of onverwacht zijn toegezonden, zelfs niet als deze van bekenden afkomstig lijken te zijn. Een tweede gouden regel is om nooit, maar dan ook helemaal nooit te klikken op een link in een ongevraagd of onverwacht toegezonden mail waarin je expliciet wordt gevraagd om dit wel te doen.

En toch is het eenvoudiger: als er geen kaartje is van een bezorger is er geen bewijs dat er �berhaupt een bezorgpoging heeft plaatsgevonden en moet je een mail terzake gewoon negeren.quote:Op vrijdag 21 april 2017 15:35 schreef Dubbeldrank het volgende:

[..]

Je zegt in grote lijnen hetzelfde met veel meer tekst en begint met "Nog eenvoudiger". Grapjas!

Je advies om toch met een dergelijke onverwacht of ongevraagd toegezonden mail te gaan klooien en een meegestuurd of gelinkt bestand te uploaden naar Virustotal is niet goed. Het zou bijvoorbeeld kunnen dat het gaat om een .doc of .pdf bestand waar an sich niets mee aan de hand is maar waarin dan weer wel een foute link is opgenomen. Zeker voor leken is dit niet meer te overzien en daarmee een fout advies. Gewoon die gouden regels volgen dus.

Ah, ik heb hem al gevonden, de naam was: 5423621.doc

Dus waarschijnlijk een Word document met een macro erin. Ofzo.

Dus als je Openoffice of Libreoffice hebt, heb je geen probleem, en als je macro's uit hebt staan in Word misschien ook niet.

Trojan naam was: Trojan:Win32/Rundas.A

[ Bericht 39% gewijzigd door oheng op 21-04-2017 16:37:07 ]

Deze mails circuleren al zeker sinds 5 april 2017, telkens met andere namen en (niet bestaande) adressen en telefoonnummers van het zogenaamde vervoersbedrijf, zie hier.quote:Op vrijdag 21 april 2017 16:31 schreef oheng het volgende:

Wat voor soort bestand was het? Iemand die het weet?

Ah, ik heb hem al gevonden, de naam was: 5423621.doc

Dus waarschijnlijk een Word document met een macro erin. Ofzo.

Dus als je Openoffice of Libreoffice hebt, heb je geen probleem, en als je macro's uit hebt staan in Word misschien ook niet.

Trojan naam was: Trojan:Win32/Rundas.A

Dat zijn ketters.quote:

Ik kon deze nog niet. Goed om te zien dat het telkens weer hetzelfde probleem is: .zip bestanden met executables erin (scr, js, hta, exe, etc, etc), en macro's in Office bestanden.quote:Op vrijdag 21 april 2017 16:44 schreef Riparius het volgende:

[..]

Deze mails circuleren al zeker sinds 5 april 2017, telkens met andere namen en (niet bestaande) adressen en telefoonnummers van het zogenaamde vervoersbedrijf, zie hier.

Het is relatief gemakkelijk om deze cryptolockers tegen te houden; zip bestanden blokkeren, en macro's in Office uitzetten. En iets als Sumatrapdf gebruiken voor PDF bestanden.

Dat wel, maar als je ziet op fraudehelpdesk.nl hoeveel varianten van dergelijke mails er dagelijks worden rondgestuurd dan kun je niet anders dan concluderen dat het kennelijk voor criminelen nog altijd zeer lucratief is, en dat betekent weer dat er nog altijd veel mensen intuinen. En ieder slachtoffer van ransomware is er ��n teveel, dus er is nog veel werk te doen.quote:Op vrijdag 21 april 2017 17:54 schreef oheng het volgende:

[..]

Ik kon deze nog niet. Goed om te zien dat het telkens weer hetzelfde probleem is: .zip bestanden met executables erin (scr, js, hta, exe, etc, etc), en macro's in Office bestanden.

Ja, maar de praktijk is dat de meeste mensen dat toch niet doen. En dan heb je ook nog websites die malware op de computer van de bezoeker installeren zonder dat de gebruiker daar ergens voor op heeft hoeven klikken of iets anders heeft moeten doen. Zelfs legitieme websites zijn niet geheel veilig omdat criminelen er soms in slagen foute banners op bonafide sites geplaatst te krijgen, dus een goede adblocker is eigenlijk ook wel een must (sorry FOK, ook jullie zijn in het verleden niet immuun gebleken voor malafide adverteerders). Het volgen van bovengenoemde gouden regels blijft dus het beste advies.quote:Het is relatief gemakkelijk om deze cryptolockers tegen te houden; zip bestanden blokkeren, en macro's in Office uitzetten. En iets als Sumatrapdf gebruiken voor PDF bestanden.

Wat ik wel merkwaardig vind is dat ik zelf hoogst zelden phishing mailtjes ontvang, terwijl bijvoorbeeld mijn zus ermee wordt overstroomd. Dat heeft uiteraard te maken met hetgeen er met de computer online wordt gedaan, maar ik heb er tot nu toe niet de vinger op kunnen leggen waar dit verschil nu in zit. Zeker is wel dat ze geen 'dubieuze' websites bezoekt of bijzondere dingen doet met de computer.

mail2tor domein komt uit panama en telefoonnummer staat erbij. hoogstwaarschijnlijk heb je daar niets aan maar goed.

Ondertussen in Nigeria:quote:

En in ik heb Macro´s aanstaan.. standaard. Gebruik ik continue. Windows 10.

Stuur hem anders een bericht met dat die website niet werkt op gmail omdat gmail "denkt" dat het spam is.quote:Op vrijdag 21 april 2017 22:59 schreef Oksel het volgende:

Achja, natuurlijk is het dom. Maar geen backups hebben is nog dommer. Dus het had erger gekund.

En in ik heb Macro´s aanstaan.. standaard. Gebruik ik continue. Windows 10.

Zorg er maar gewoon eigenlijk voor dat ie mailt met een amder adres zodat jij IP kan traceren. Gwn dom gedragen.

Is al weg. Die hashtagquote:Op vrijdag 21 april 2017 23:02 schreef Nober het volgende:

Link met virus in de OP lijkt mij niet gewenst.

quote:Op vrijdag 21 april 2017 20:27 schreef DevFreak het volgende:

[..]

Ondertussen in Nigeria:

[ afbeelding ]

Nee. Het is niet dom. Iedereen heeft wel eens een momentje van onoplettendheid. Ook ik heb weleens een gevaarlijk .doc bestand geopend (zonder gevolgen).quote:Op vrijdag 21 april 2017 22:59 schreef Oksel het volgende:

Achja, natuurlijk is het dom. Maar geen backups hebben is nog dommer. Dus het had erger gekund.

En in ik heb Macro´s aanstaan.. standaard. Gebruik ik continue. Windows 10.

Het probleem is dat je een gat hebt in je beveiliging.

Hoe kun je dit oplossen? Nou, bijvoorbeeld door LibreOffice te installeren, en die als standaard in te stellen voor alle Office bestanden (ook .docx, .xlsx, docm, en xlsm)

Je eigen bestanden open je dan vervolgens vanuit Word (via het geschiedenis lijstje), of je doet een rechtermuisknop op een bestand en kiest voor "openen met".

Het is maar een ideetje dat ik hier ter plekke bedenk.

Want je bent maar 1 muisklik verwijderd van een nieuw gijzelvirus.

Oh, en ieder bestand dat je download even checken met 60 virusscanners bij VirusTotal met hun upload tool: https://www.virustotal.co(...)/virustotal-uploader

Kreeg je de virus na het openen van het bestand. Of direct bij het downloaden?quote:Op vrijdag 21 april 2017 22:59 schreef Oksel het volgende:

Achja, natuurlijk is het dom. Maar geen backups hebben is nog dommer. Dus het had erger gekund.

En in ik heb Macro´s aanstaan.. standaard. Gebruik ik continue. Windows 10.

De TS heeft gelukkig als een van de weinigen een goede back-up. En de kans dat de politie hier echt iets mee kan is klein zou er verder dus niks meer aan doen.quote:Op vrijdag 21 april 2017 23:01 schreef SecretPret het volgende:

[..]

Stuur hem anders een bericht met dat die website niet werkt op gmail omdat gmail "denkt" dat het spam is.

Zorg er maar gewoon eigenlijk voor dat ie mailt met een amder adres zodat jij IP kan traceren. Gwn dom gedragen.

Gaten zullen er altijd blijven. De beste oplossing is dus altijd een goede back-up. Wat de TS uitstekend heeft aangetoond.quote:Op vrijdag 21 april 2017 23:42 schreef oheng het volgende:

[..]

Nee. Het is niet dom. Iedereen heeft wel eens een momentje van onoplettendheid. Ook ik heb weleens een gevaarlijk .doc bestand geopend (zonder gevolgen).

Het probleem is dat je een gat hebt in je beveiliging.

Hoe kun je dit oplossen? Nou, bijvoorbeeld door LibreOffice te installeren, en die als standaard in te stellen voor alle Office bestanden (ook .docx, .xlsx, docm, en xlsm)

Je eigen bestanden open je dan vervolgens vanuit Word (via het geschiedenis lijstje), of je doet een rechtermuisknop op een bestand en kiest voor "openen met".

Het is maar een ideetje dat ik hier ter plekke bedenk.

Want je bent maar 1 muisklik verwijderd van een nieuw gijzelvirus.

Oh, en ieder bestand dat je download even checken met 60 virusscanners bij VirusTotal met hun upload tool: https://www.virustotal.co(...)/virustotal-uploader

Hoho het is geen wedstrijdje. Het is best mogelijk om zowel een werkende backup te hebben, alsook een enigszins waterdichte beveiliging.quote:Op woensdag 26 april 2017 08:40 schreef Megumi het volgende:

[..]

Gaten zullen er altijd blijven. De beste oplossing is dus altijd een goede back-up. Wat de TS uitstekend heeft aangetoond.

Het probleem is, dat je een Word document kunt aanklikken op een website, en dat je dan _meteen_ een cryptolocker hebt. Omdat er vrijwel geen enkele beveiliging tussen zit.

Macro's moeten uit, of bestanden vanaf het internet moeten met een ander programma worden geopend.

OP even gelezen, je kan hier aangifte van doen maar de kans dat er wat mee gedaan wordt is niet heel groot volgens mij.

Dit inderdaad. Een actuele backup is sowieso een must want ook hardware problemen of user error (anders dan het aanklikken van een foute link) kunnen dataverlies veroorzaken.quote:Op woensdag 26 april 2017 10:54 schreef oheng het volgende:

[..]

Hoho het is geen wedstrijdje. Het is best mogelijk om zowel een werkende backup te hebben, alsook een enigszins waterdichte beveiliging.

Juist, maar precies daarom begrijp ik niet waarom mailprogramma's en online webmail interfaces het gebruikers nog altijd toestaan om zomaar een directe link naar bijvoorbeeld een .doc of .zip bestand of een executable aan te klikken rechtstreeks vanuit een mailbericht. Zowel het direct openen als het opslaan van dergelijke bestanden direct vanuit de mail zou standaard onmogelijk moeten zijn uitgezonderd voor afzenders die je zelf eerder expliciet op een greenlist hebt gezet.quote:Het probleem is, dat je een Word document kunt aanklikken op een website, en dat je dan _meteen_ een cryptolocker hebt. Omdat er vrijwel geen enkele beveiliging tussen zit.

Dit uiteraard ook, maar veel zou al gewonnen zijn als mailprogramma's het aanklikken van directe links naar mogelijk schadelijke bestandstypen om deze hetzij te openen hetzij lokaal op te slaan onmogelijk zouden maken.quote:Macro's moeten uit, of bestanden vanaf het internet moeten met een ander programma worden geopend.

Dat is een verkeerde insteek. Het is niet alleen computervredebreuk maar ook een vorm van afpersing en dat is een strafbaar feit. Iedereen die slachtoffer wordt van een strafbaar feit moet juist wel aangifte doen. Geen aangifte doen alleen omdat je er voor jezelf geen voordeel van verwacht is kortzichtig en egocentrisch. Als vrijwel iedereen die slachtoffer wordt van een dergelijk feit het erbij zou laten zitten dan kan de politie geen juist beeld krijgen van de omvang van het probleem en blijft het een lage opsporingsprioriteit houden, en dat willen we toch niet?quote:Op woensdag 26 april 2017 12:50 schreef PascalDutch het volgende:

Hier op een stage ook een aantal keer meegemaakt, is een cryptolocker. Als je bestanden al vergrendeld zijn heb je pech en wordt het een herinstallatie, anders heb je geluk.

OP even gelezen, je kan hier aangifte van doen maar de kans dat er wat mee gedaan wordt is niet heel groot volgens mij.

Zolang mensen computers programmeren en bedienen is een waterdichte beveiliging onmogelijk dus begin met als basis een goede back-up en daar laat ik het bij. En nee het is geen wedstrijd. Een goede back-up is de basis in elk geval waarop je moet terug kunnen vallen als je de beveiligingsoorlog verliest. En dus respect voor de TS.quote:Op woensdag 26 april 2017 10:54 schreef oheng het volgende:

[..]

Hoho het is geen wedstrijdje. Het is best mogelijk om zowel een werkende backup te hebben, alsook een enigszins waterdichte beveiliging.

[ Bericht 1% gewijzigd door Megumi op 26-04-2017 17:45:20 ]

Je kan ook zeggen meet in resultaten. En dan is de politie wat computer criminaliteit lastig bezig ook gezien omdat die criminelen vaak in het buitenland zitten met corrupte regeringen die ook een graantje mee pikken. Dat gecombineerd met politici die sukkels zijn op ICT gebied in Nederland zelf is het een redelijk hopeloze strijd. En kun je het beste terug vallen op een beetje street wise denken en vertrouwen op de computer tussen je oren. En kost daarnaast aangifte doen een hoop tijd met vaak 0% resultaat en niet alleen op computergebied.quote:Op woensdag 26 april 2017 16:53 schreef Riparius het volgende:

[..]

Dat is een verkeerde insteek. Het is niet alleen computervredebreuk maar ook een vorm van afpersing en dat is een strafbaar feit. Iedereen die slachtoffer wordt van een strafbaar feit moet juist wel aangifte doen. Geen aangifte doen alleen omdat je er voor jezelf geen voordeel van verwacht is kortzichtig en egocentrisch. Als vrijwel iedereen die slachtoffer wordt van een dergelijk feit het erbij zou laten zitten dan kan de politie geen juist beeld krijgen van de omvang van het probleem en blijft het een lage opsporingsprioriteit houden, en dat willen we toch niet?

[ Bericht 3% gewijzigd door Megumi op 26-04-2017 17:38:36 ]